GKCTF 2020 部分writeup

目录

- RE

- Check_1n

- Misc

- 签到

- Pokémon

- Harley Quinn

- code obfuscation

- Sail a boat down the river

- Crypto

- 小学生的密码学

- 汉字的秘密

- PWN

- Domo

RE

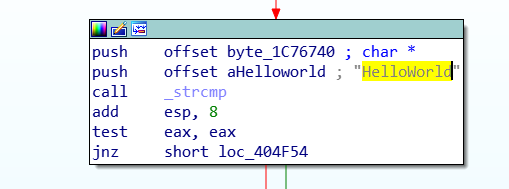

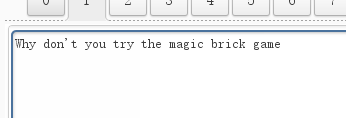

Check_1n

在程序中找到登录密码

flag选项结果base64解码如下

选第二个,什么都不做,结束就有flag

Misc

签到

flag就在屏幕上:flag{Welcome_To_GKCTF_2020}

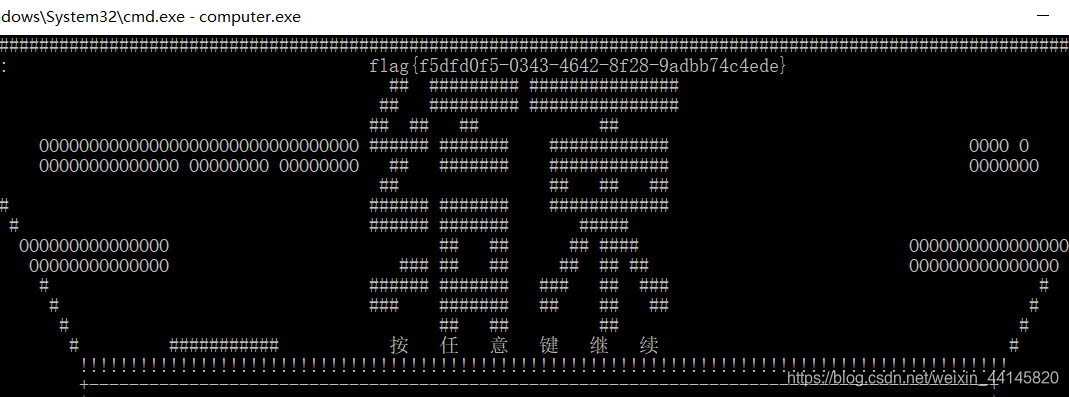

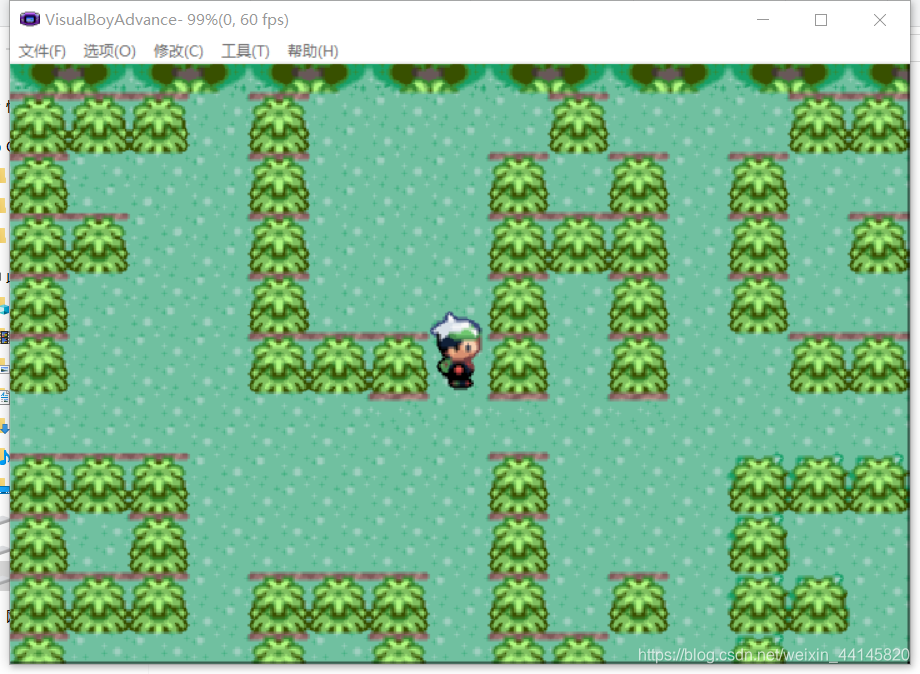

Pokémon

根据开始能选择的精灵,判断出是绿宝石493

下载个通关存档,走到103号道路,就能看见flag:

flag为:flag{PokEmon_14_CutE}

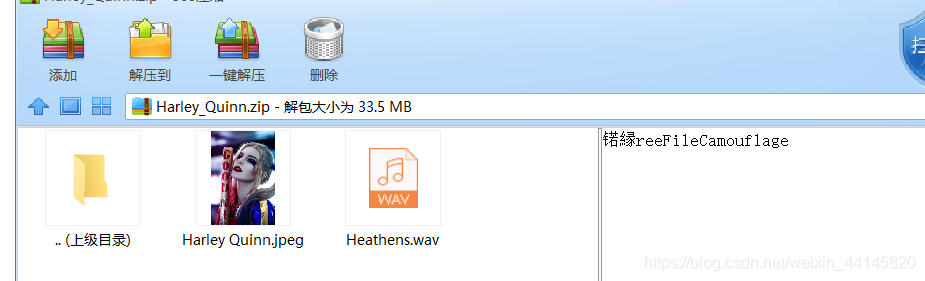

Harley Quinn

打开压缩包,发现一个一串字符:FreeFileCamouflage

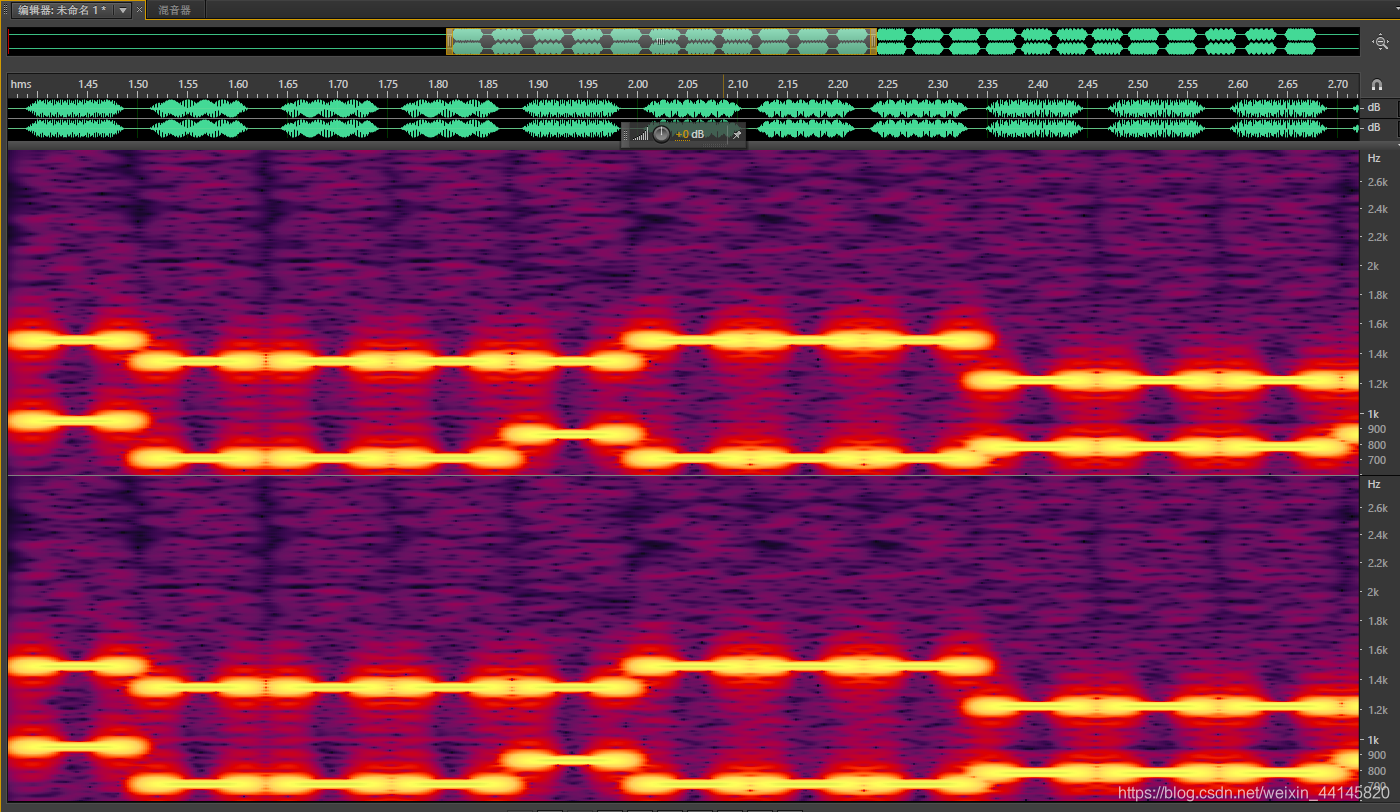

用AU打开,在最后发现一段dtmf

对比得到:#222833344477773338866#

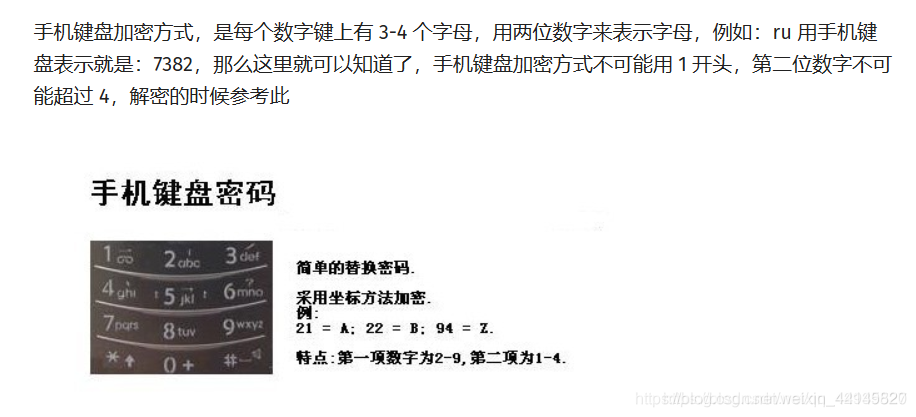

该题使用了手机键盘加密方式,原理如下:

但是直接解的话,28肯定就不对了,又从每个数字的次数着手:

比如222,记为23

8,记为81

得到密码:ctfisfun

根据最开始的提示,用该软件1.25版本提取出flag,这里好像还要把图片后缀改为jpg,不然不能识别

code obfuscation

binwalk -e提取出压缩包:

之后修复二维码

首先,用ppt把断开的图片拼起来,调整一下大小,用微信扫出base(gkctf)

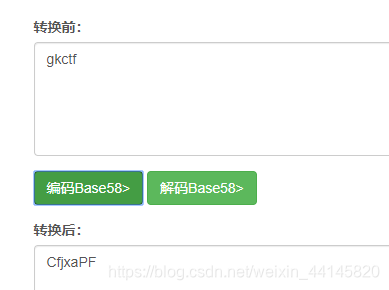

尝试各种base,最后base58成功

把1中的js代码扔进console执行,结果如下

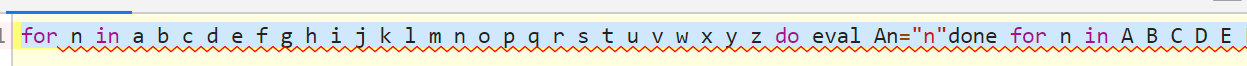

刚刚看了官方WP,说这个是js混淆,提供了一个网站解密:JS混淆加密压缩

结果如下

for n in a b c d e f g h i j k l m n o p q r s t u v w x y z do eval An = "n"done

for n in A B C D E F G H I J K L M N O P Q R S T U V W X Y Z do eval An = "n"donenum = 0

for n in a b c d e f g h i j do eval Bn = "n"num =$((num + 1)) done alert("Bk=' ';Bm='"';Bn='#';Bs=' (';Bt=')';By='.';Cb=';';Cc=' < ';Ce=' > ';Cl='_ ';Cn=' {';Cp='本文来自互联网用户投稿,文章观点仅代表作者本人,不代表本站立场,不承担相关法律责任。如若转载,请注明出处。 如若内容造成侵权/违法违规/事实不符,请点击【内容举报】进行投诉反馈!