漏洞复现|Kyan密码泄露/命令执行漏洞

0x01阅读须知

所有发布的技术文章仅供参考,未经授权请勿利用文章中的技术内容对任何计算机系统进行入侵操作,否则对他人或单位而造成的直接或间接后果和损失,均由使用者本人负责。

郑重声明:本文所提供的工具与思路仅用于学习与研究,禁止用于非法目的!

0x02漏洞概述

Kyan网络监控设备存在账号密码泄露漏洞,该漏洞是由于开发人员将记录账户密码的文件放到网站目录,攻击者可通过访问目录获取Kyan网络监控设备账号密码,进入控制后台。

该系统存在密码泄露及多个远程命令执行漏洞,攻击者通过漏洞可以获取服务器权限,导致服务器失陷。

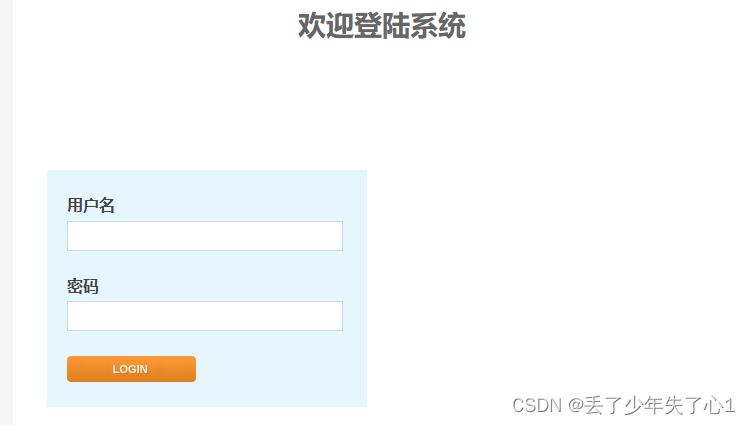

0x03 漏洞复现

fofa: "login_files/button_login_to_bluesky.png"fofa: title="platform - Login"

1、访问url,http://127.0.0.1/hosts ,显示用户名密码

本文来自互联网用户投稿,文章观点仅代表作者本人,不代表本站立场,不承担相关法律责任。如若转载,请注明出处。 如若内容造成侵权/违法违规/事实不符,请点击【内容举报】进行投诉反馈!