华为HCIP RS题库222 31-40题

Q31

在 Agile Controller 的准入控制场景中,下列选项关于 RADIUS 服务器与客户端角色的描述正确的是:

A.Agile Controller 集成了 RADIUS 服务器与客户端所有功能

B.Agile Controller 作为 RADIUS 服务端,用户终端作为 RADIUS 客户端

C.认证设备(如 802.1X 交换机)作为 RADIUS 服务器端,用户终端作为 RADIUS 客户端

D.Agile Controller 作为 RADIUS 服务器端,认证设备(如 802.1X 交机)RADIUS 客户端

Answer:D

解析:

SC:业务控制器集成有标准的RADIUS服务器、Portal服务器等,负责与网络接入设备联动实现基于用户的网络访问控制策略。

AuthServer组件用于对开启COPS协议的网络设备进行准入控制;

Portal组件用于对开启Portal协议的网络设备进行准入控制;

RADIUS组件用于对开启RADIUS协议的网络设备进行准入控制;

NetworkServer组件再准入控制中不涉及。

Q32

在 eSight 中,可按照哪些条件来设置告警屏蔽规?(多选)

A.生效时间

B.生效时段

C.告警源

D.告警

Answer:ABCD

解析:

远程通知规则:可设置告警源、告警级别或具体的告警事件、生效时间、时段以及通知的用户等信息,实现有选择性地告警通知。

Q33

同一安全域的主机和服务器之间互访时,不需要使用 NAT 进行地址转换。

A.TRUE

B.FALSE

Answer:B

解析:

同一个安全区域的主机和服务器互相访问,也需要设置域内NAT策略。

Q34

下列关于防火墙的域间安全策略的描述,正确的是:

A.域间安全策略按照排列顺序匹配,排列在前的优先匹配

B.域间安全策略按照 ID 号码大小匹配,号码小的优先匹配

C.域间安全策略按照 ID 号码大小匹配,号码大的优先匹配

D.域间安全策略按照序号大小自动排列,当改变排列顺序,号码也跟着改变

Answer:A

解析:

当配置多条安全策略规则时,安全策略列表默认是按照配置顺序排列的,越先配置的安全策略规则位置越靠前,优先级越高。安全策略的匹配就是按照策略列表的顺序执行的,即从策略列表顶端开始逐条向下匹配,如果流量匹配了某个安全策略,将不再进行下一个策略的匹配。所以安全策略的配置顺序很重要,需要先配置条件精确的策略,再配置宽泛的策略。如果某条具体的安全策略放在通用的安全策略之后,可能永远不会被命中。

Q35

对于此段配置描述错误的是:

A.配置 gigabitehernet0/0/1 接口为信任接口

B.如果 gigabitehernet0/0/1 接口收到 DHCP 请求报文中,没有 option82 的 subopton1 信息,则设备会生成 option82,并插入到报文中

C.开启 DHCP snooping 配置可以用来防止 DHCP Sserver 仿冒者攻击

D.开启 DHCP snooping 配置可以用来防止 ARP 欺骗攻击

Answer:B(题库提供答案是B,我认为是D)

解析:

dhcp snooping trusted命令用来设置三层接口或VLAN为“信任”状态。

对于“不信任”接口上收到的DHCP Reply(Offer、ACK、NAK)报文直接丢弃,不转发,这样可以隔离DHCP Server仿冒者攻击。

客户端发送的DHCP请求报文,DHCP Relay检查其是否携带Option82域。

如果没有Option82域,不区分接口针对Option82的插入配置是Insert还是Rebuild,都插入子选项1的Option82。

如果有Option82域,检查其插入配置,插入Option82的配置分为Insert和Rebuild两种

DHCP Snooping功能用于防止:

•DHCP Server仿冒者攻击

•中间人攻击与IP/MAC Spoofing攻击

•改变CHADDR值的DoS攻击

将IP与MAC地址绑定主要是为了防止IP地址冒用或者ARP欺骗等攻击行为的发生。

•IP地址冒用是指攻击者使用自己的MAC地址,但是冒用他人的IP地址进行通信,以获取被攻击者的权限或者本应发送给被攻击者的报文。

•ARP欺骗是指攻击者冒用他人的MAC地址发送ARP报文,同样可以获取到本应发送给被攻击者的报文;或者冒用网关的MAC地址,使网络内所有主机都将报文发给自己。

使用限制:

IP-MAC绑定生成的绑定关系属于静态绑定,所以只适用于用户的IP地址是固定的情况。如果采用DHCP方式进行IP地址的动态分配,则不能使用本功能。如果使用,则可能会造成正常用户无法通信。

Q36

关于 NAT 地址池的配置命令如下,则其中 no-pat 参数的含义是:

A.不做地址转换

B.进行端口复用

C.不转换源端口

D.不转换目的端口

Answer:C

解析:

NAT No-PAT是一种NAT转换时只转换地址,不转换端口(通常指源端口),实现私网地址到公网地址一对一的地址转换方式。

Q37

下列选项中,关于 Agile Controller 的业务随行描述正确的是:(多选)

A.管理员在配置业务随行时,应该选择适合的用户认证点与策略执行点。

B.在业务随行中,可以定义用户类安全组,这部分安全组中的成员主要指网络的一个静态网段或者服务器资源,他们的 IP 需要手动与安全组建立绑定

C.在业务随行中,通过矩阵关系来描述一个安全组(比如用户)到一个安全组(比如服务器)的访问权限关系

D.在业务随行中,通过指定某些 VIP 用户所需安全组的转发优先级,来保障这部分人员的网络使用体验。

Answer:ACD

解析:

安全组:敏捷网络中,用安全组来表示一条流量的源和目的:

①一类是用户类安全组,这部分安全组的成员主要指接入网络的用户、哑终端设备,他们的IP与安全组的绑定关系再认证中决定;

②一类是资源类安全组,这部分安全组的成员主要指网络的一个静态网段或者服务器资源,他们的IP需要手动与安全组建立绑定。

策略矩阵:业务随行中,通过矩阵关系来描述一个安全组(比如用户)到另一个安全组(比如服务器)的访问权限关系;

用户优先级:业务随行中,通过指定某些VIP用户所属的安全组的转发优先级,来保障这部分人员的网络使用体验;

5W1H授权:业务随行中,用户类安全组,并不直接与平常使用的用户部门、角色等通,而是通过接入网络中的几个要输:谁(WHO)、时间(When)、地点(Where)、终端(What)、终端归属(Whose)、如何接入(How),来动态决定用户所归属的安全组:

IP-Group查询:因为业务随行中,策略都是基于安全组来定义,而非认证点设备,并不能够识别某一IP(用户)所归属的安全组,所以需要通过IP-Group查询技术,获取IP对应的组关系,从而执行基于安全组的策略。

Q38

MPLS 中有转发等价类(FEC-Forwarding Equivalence Class)的概念。那么 FEC 不能基于下列哪些标准进行分配?

A.碎片偏移量

B.目标地址

C.应用协议

D.服务类别

Answer:A

解析:

转发等价类FEC(Forwarding Equivalence Class)是一组具有某些共性的数据流的集合。这些数据流在转发过程中被LSR以相同方式处理。

**FEC可以根据地址、业务类型、QoS等要素进行划分。**例如,在传统的采用最长匹配算法的IP转发中,到同一条路由的所有报文就是一个转发等价类。

Q39

快速检测技术可以尽早地检测与相邻设备间的通信故障,以便系统能够及时采取措施,保证业务不中断。

A.TRUE

B.FALSE

Answer:A

解析:

双向转发检测BFD(Bidirectional Forwarding Detection)用于快速检测系统之间的通信故障,并在出现故障时通知上层协议。

为了减小设备故障对业务的影响,提高网络的可用性,网络设备需要能够尽快检测到与相邻设备间的通信故障,以便及时采取措施,保证业务继续进行。

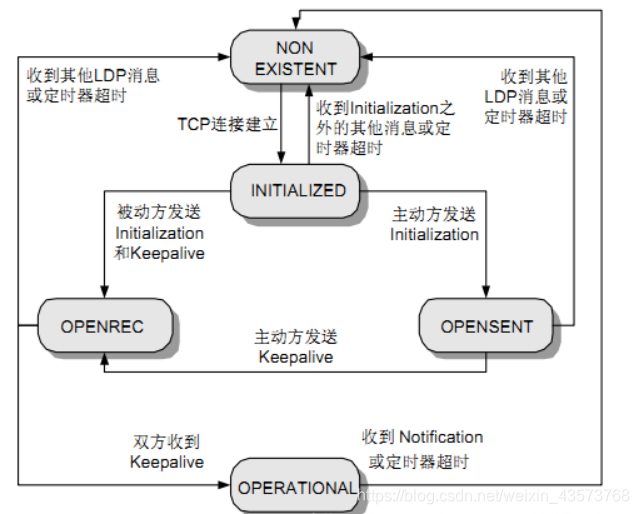

Q40

在 LDP 会话建立过程中会经历 openSent 状态,当 openSent 状态收到 initialization Message,然后发送 keepalive Message 时,其状态将会迁移到:

A.Initialized

B.Openrec

C.Operational

D.Non-existent

Answer:B

解析:

本文来自互联网用户投稿,文章观点仅代表作者本人,不代表本站立场,不承担相关法律责任。如若转载,请注明出处。 如若内容造成侵权/违法违规/事实不符,请点击【内容举报】进行投诉反馈!