App静态逆向分析思路浅析(过检测)

通过以下链接,获取优惠券,加入哆啦安全-知识星球

福利来啦-优惠券活动

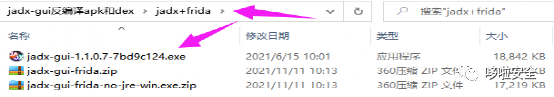

jadx+frida

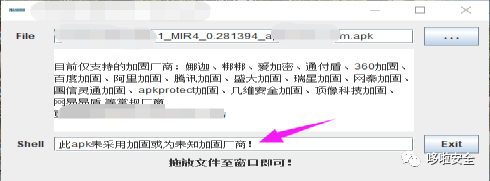

查看apk是否加壳(apk未加壳)

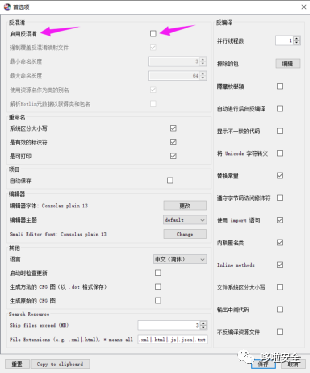

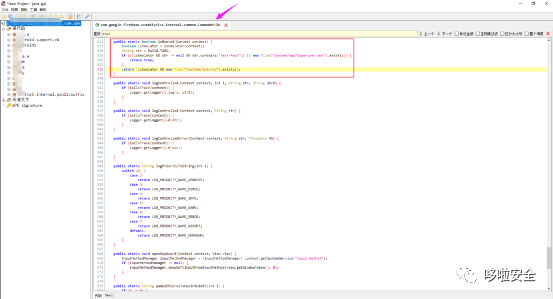

搜索root检测特征、逻辑,其中Hook(如:Xposed、Frida等)检测的字符串特征类似,可以通过jadx、JEB3等反编译工具快速搜索定位到检测关键点

Hook下面的方法(使用Xposed、Frida等进行Hook)

com.google.firebase.crashlytics.internal.common.CommonUtils.isRootedcom.google.firebase.crashlytics.internal.common.CommonUtils.isEmulatorcom.google.firebase.crashlytics.internal.common.CommonUtils.isDebuggerAttachedcom.google.firebase.crashlytics.internal.common.CommonUtils.isAppDebuggable

CommonUtils.isRooted.overload().implementation = function(){}

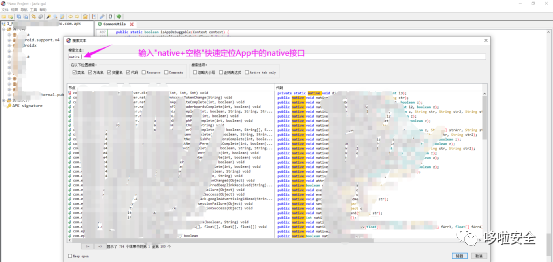

在jadx的搜索文本中,输入”native+空格”快速定位App中的native接口,分析是否存在Root、Hook、模拟器环境、云手机环境、App风险环境等相关检测

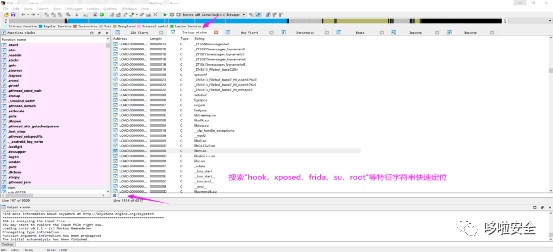

搜索"hook、xposed、frida、su、root、/system/"等特征字符串快速定位

分析apk是否可以反编译、是否可以重打包、是否可以签名,是否存在签名校验等检测

推荐阅读

Android安全基础

Objection动态分析App

Frida Hook的使用方法

IDA静态动态逆向分析基础

Android逆向分析常用方法

IDA动态调试逆向分析Android so

C#开源项目-二进制文件的反编译器

Radare2逆向分析dex/so/二进制等文件的使用方法

本文来自互联网用户投稿,文章观点仅代表作者本人,不代表本站立场,不承担相关法律责任。如若转载,请注明出处。 如若内容造成侵权/违法违规/事实不符,请点击【内容举报】进行投诉反馈!