点击劫持:CSP frame-ancestors 缺失

点击劫持:CSP frame-ancestors 缺失

- 什么是Content Security Policy(CSP)

- 启用CSP的两种方法

- CSP的实例

- CSP指令介绍

- 限制选项

- default-src

- 点击劫持:CSP frame-ancestors 缺失

- 参考

什么是Content Security Policy(CSP)

Content Security Policy是一种网页安全策略,现代浏览器使用它来增强网页的安全性。

可以通过Content Security Policy来限制哪些资源(如JavaScript、CSS、图像等)可以被加载,从哪些url加载。

CSP 本质上是白名单机制,开发者明确告诉浏览器哪些外部资源可以加载和执行,可以从哪些url加载资源。

CSP最初被设计用来减少跨站点脚本攻击(XSS),该规范的后续版本还可以防止其他形式的攻击,如点击劫持。

启用CSP的两种方法

启用CSP的方法有两种

- 第一种是通过设置一个HTTP响应头(HTTP response header) “Content-Security-Policy”

Content-Security-Policy: script-src 'self'; object-src 'none';

style-src cdn.example.org third-party.org; child-src https:

- 第二种是通过HTML标签设置

<meta http-equiv="Content-Security-Policy" content="script-src 'self'; object-src 'none'">

CSP的实例

Content-Security-Policy:

script-src 'self';

object-src 'none';

style-src cdn.zenwu.site zenkin.win;

child-src https:

这段代码中,CSP 做了如下配置。

- 脚本(script-src):只信任当前域名;

- 标签(object-src):不信任任何URL,即不加载任何资源;

- 样式表:只信任cdn.zenwu.site和zenkin.win;

- 框架(frame)(child-src):必须使用HTTPS协议加载;

- 其他资源:没有限制

CSP指令介绍

Content-Security-Policy值由一个或多个指令组成,多个指令用分号分隔。

csp资源加载项限制指令如下:

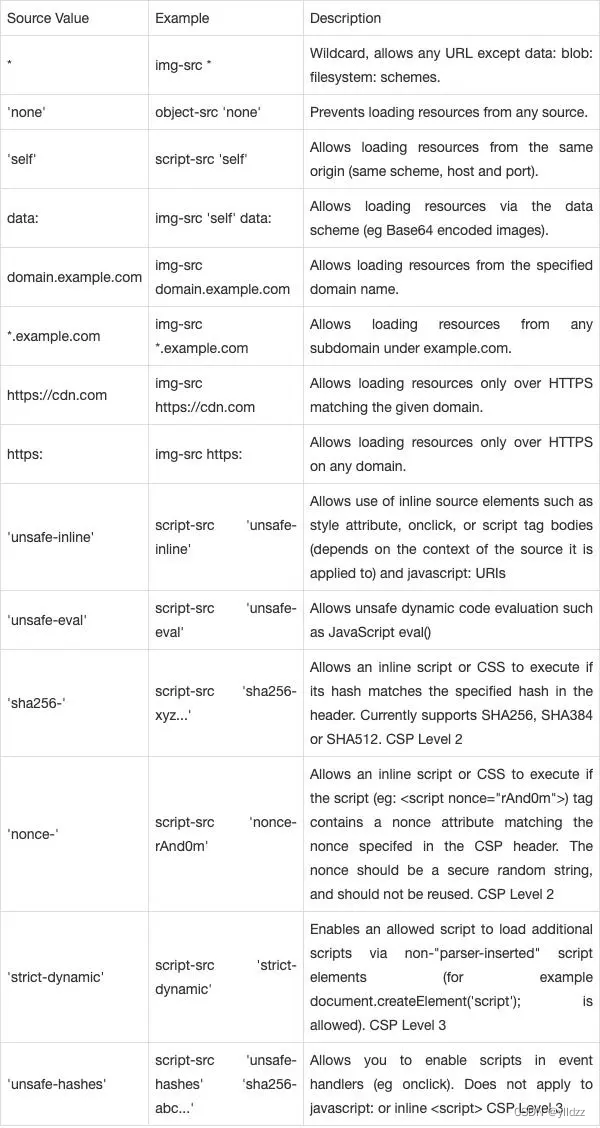

script-src:外部脚本style-src:样式文件img-src:图片文件media-src:媒体文件(音频和视频)font-src:字体文件object-src:插件(比如 Flash)child-src:框架frame-ancestors:嵌入的外部资源(比如<frame>、<iframe>、<embed>和<applet>)connect-src:HTTP 连接(通过 XHR、WebSockets、EventSource等)worker-src:worker脚本manifest-src:manifest 文件default-src:用来设置上面各个选项的默认值。上述指令对应的值如下:

限制选项

CSP 提供了很多限制选项,涉及安全的各个方面。

以下选项限制各类资源的加载:

- script-src:外部脚本

- style-src:样式表

- img-src:图像

- media-src:媒体文件(音频和视频)

- font-src:字体文件

- object-src:插件(比如 Flash)

- child-src:框架

- frame-ancestors:嵌入的外部资源(比如、