文件包含-Uploadlabs-pass13关卡测试

图片一句话制作方法

copy 1.png /b + shell.php /a webshell.jpg

test13.php:

test1.jpg

C:\Users\Rnanprince\Desktop\学习文档>copy test1.jpg/b + test13.php/a webshell.jpg

test1.jpg

已复制 1 个文件。生成文件 :

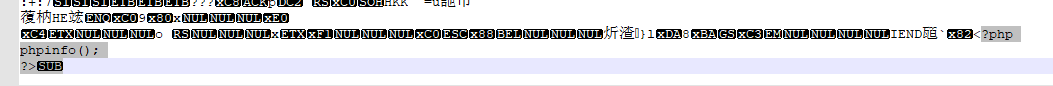

打开文件末尾有:

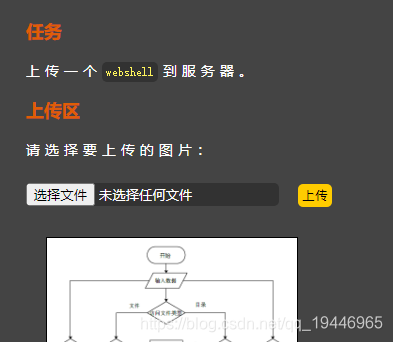

上传:

打开

抓包看,能够解析出来其中的webshell代码

但是没有触发包含的脚本

应该是无法解析图片的原因

所以根据题目一开始的提示,要使用文件包含漏洞

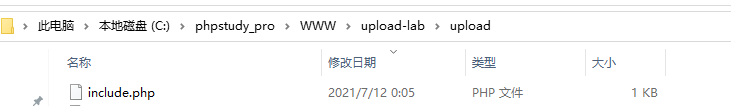

在www/upload-labs/upload目录下建立一个php文件:

代码如下:

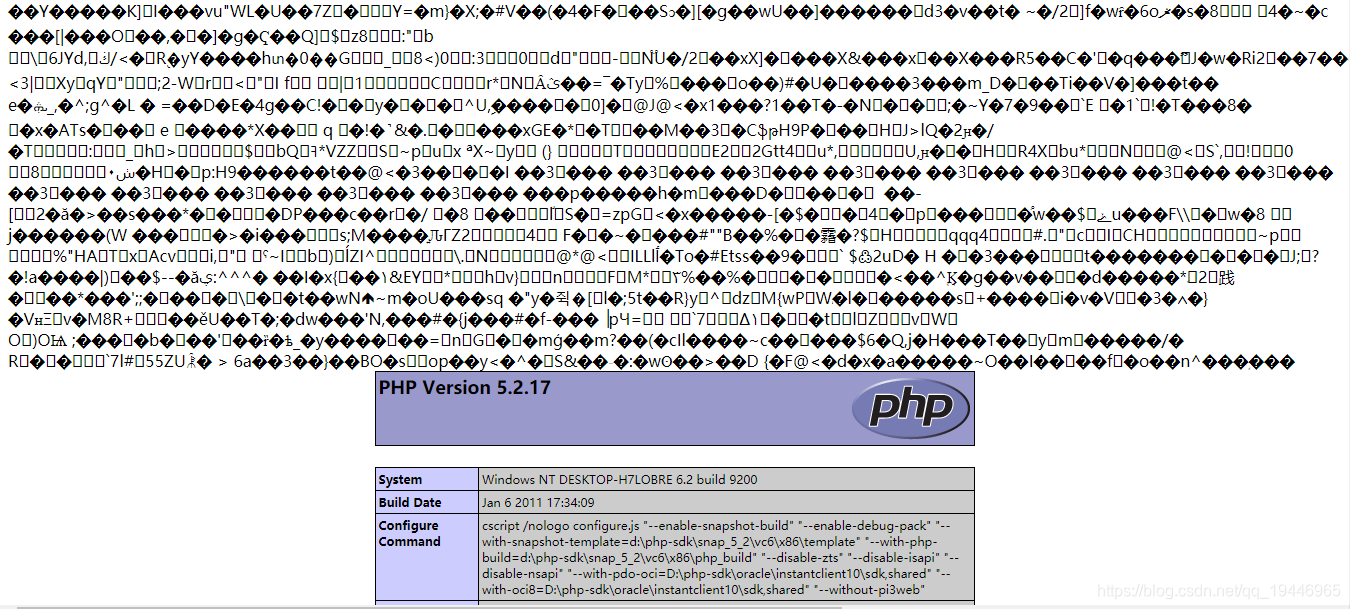

然后我上传的文件被重命名为7020210712000327.jpg,所以跳转到如下url

http://192.168.77.128:8083/upload-labs/upload/include.php?file=7020210712000327.jpg

就可以解析出如下页面(和抓包里面看到的一样)

本文来自互联网用户投稿,文章观点仅代表作者本人,不代表本站立场,不承担相关法律责任。如若转载,请注明出处。 如若内容造成侵权/违法违规/事实不符,请点击【内容举报】进行投诉反馈!