F5漏洞问题解决方案

1、检测到目标URL存在http host头攻击漏洞

整改说明:在F5 web服务器中配置host请求IP白名单,不在白名单内则禁止访问。

如图:

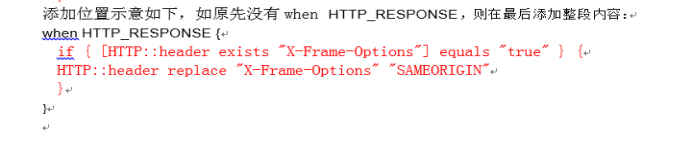

2、点击劫持:X-Frame-Options未配置

整改说明:在F5 web服务器上新增请求响应配置。

如图:

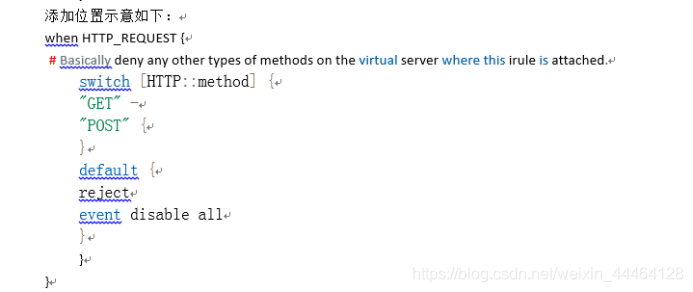

3、检测到目标URL启用了不安全的HTTP方法

整改说明:在F5 服务器中新增配置,只允许配置的请求方法。

如图:(注意:根据具体情况配置禁用的请求方式)

4、F5配置禁用ssl v3,启用tls协议,解决.漏洞名称:SSL 3.0 POODLE攻击信息泄露漏洞(CVE-2014-3566)

5、F5禁用RC4协议,解决SSL/TLS 受诫礼(BAR-MITZVAH)攻击漏洞(CVE-2015-2808)

修改Ciphers参数:!RC4:!SSLv2:ALL:@SPEED:!ADH:!EXPORT40:!EXP:!LOW

本文来自互联网用户投稿,文章观点仅代表作者本人,不代表本站立场,不承担相关法律责任。如若转载,请注明出处。 如若内容造成侵权/违法违规/事实不符,请点击【内容举报】进行投诉反馈!